Οι κακόβουλοι διαδικτυακοί χρήστες οι οποίοι δραστηριοποιούνται με απώτερο σκοπό την απόκτηση χρημάτων, λειτουργούν ουσιαστικά όπως κάθε επιχειρηματίας και επιχείρηση. Επιθυμούν τη μεγιστοποίηση του κέρδους τους με την παράλληλη ελαχιστοποίηση των εξόδων τους. Μια σχετικά πρόσφατη μόδα έχει αναδειχτεί στις τάξεις των hackers με σκοπό το παράνομο κέρδος, βασισμένη στην ανωτέρω λογική η οποία φέρει την ονομασία Business Email Compromise (BEC), επίσης γνωστή και ως απάτη του CEO ή “CEO fraud”.

Μακρινός ξάδελφος της οικογένειας των ransomware κατά μια έννοια, οι επιθέσεις τύπου BEC, λειτουργούν ως αποστολή spoof email εναντίον μεσαίων και μεγάλων επιχειρήσεων. Η εν λόγω μορφή διαδικτυακής απάτης έχει αποδειχτεί αρκετά επικερδής διότι αφενός χρειάζεται ελάχιστες τεχνικές γνώσεις, αφετέρου έχει αποδειχτεί αρκετά προσοδοφόρα για τους διαδικτυακούς απατεώνες. Το τελευταίο διάστημα έχουμε γίνει μάρτυρες αρκετών υποθέσεων BEC σε ολόκληρο τον κόσμο, με ειδικούς και αρχές να κρούουν τον κώδωνα του κινδύνου σε μια μέθοδο απάτης που έχει τις ρίζες της στις απαρχές του διαδικτύου.

Βασική Μεθοδολογία

Αντί να ξοδεύουν ατελείωτες ώρες αποστέλλοντας phishing emails σε πολλούς τυχαίους παραλήπτες, πράξη που τους στοχοποιεί ευκολότερα και φυσικά έχει αποδειχθεί λιγότερο αποτελεσματική για τους επιχειρηματίες του κυβερνοεγκλήματος, πλέον ξεκινούν με μια αρχική έρευνα πριν πραγματοποιήσουν την επίθεσή τους. Αρχικά επιλέγουν την επιχείρηση που θα στοχοποιήσουν, συλλέγοντας πληροφορίες κυρίως υψηλόβαθμων στελεχών της εταιρείας όπως CEO και CFO αλλά και άλλων ανθρώπων-κλειδιά, οι οποίοι αποφασίζουν ή συμμετέχουν σε σημαντικές τραπεζικές συναλλαγές της εταιρείας. Στη συνέχεια και αφού έχουν συλλέξει αναλυτικές πληροφορίες τόσο για τα ονόματα των υποψήφιων στόχων όσο και περαιτέρω στοιχεία, αποφασίζουν για το ποιος πρόκειται να είναι ο στόχος τους. Μας θυμίζει αρκετά έναν γνώριμο τύπο επίθεσης phishing, τις SpearPhishingAttacks, μέσω των οποίων ενορχηστρώνεται ένα μοναδικό σενάριο αρκετά στοχευμένο και σίγουρα χωρίς να αποσκοπεί σε μαζική αποστολή.

Αφού έχει επιλεγεί ο βασικός χαρακτήρας του σεναρίου, έπειτα επιλέγεται ένας επιπλέον άνθρωπος-κλειδί, κατά κύριο λόγο από το οικονομικό τμήμα ή κάποιος βασικός προμηθευτής της εταιρείας. Στη συνέχεια, αποστέλλεται ένα email το οποίο υπογράφει ο CEO ή ο CFO της εταιρείας-στόχου, στην προσπάθεια να πείσει εντέχνως τον υπάλληλο που διαχειρίζεται τις συναλλαγές, να προχωρήσει σε κατάθεση ή σειρά καταθέσεων, σε κάποιον λογαριασμό των κακόβουλων χρηστών ή αν είναι ακόμη πιο έμπειροι σε λογαριασμό “mule”, κάποιου δηλαδή ο οποίος έχει προσληφθεί από τους κακόβουλους χρήστες μόνο και μόνο για να μεταφερθούν τα χρήματα σε δικό του λογαριασμό και στη συνέχεια να τα παραδώσει στους δράστες. Αν η εταιρεία-θύμα το αντιληφθεί άμεσα, τότε υπάρχει ενδεχόμενο να μπλοκάρει την διαδικασία. Στη συντριπτική πλειοψηφία βέβαια των υποθέσεων BEC, όταν η πράξη γίνει αντιληπτή από την εταιρεία, είναι πλέον αργά ή στην καλύτερη περίπτωση έχει γίνει σύλληψη του τελευταίου τροχού της αμάξης, δηλαδή του μεσάζοντα.

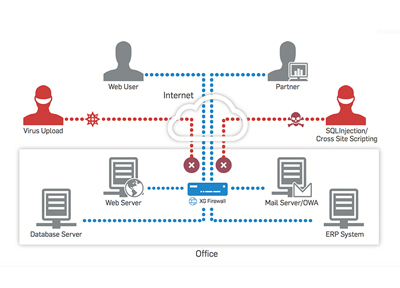

Για να ενορχηστρώσουν ακόμη καλύτερα την επίθεση τους, οι κακόβουλοι χρήστες πέρα από τις ανοιχτές πηγές που διαθέτουν για την αρχική συλλογή των πληροφοριών για την εταιρεία στόχο, προσπαθούν να αποκτήσουν απομακρυσμένη πρόσβαση στον λογαριασμό email του εκάστοτε θύματος. Αν αυτό καταστεί επιτυχές, τότε μπορούν να έχουν πρόσβαση στο σύνολο της επικοινωνίας και να γνωρίζουν επακριβώς πως απευθύνεται ο CEO ή ο CFO στον υπάλληλο-θύμα, πως υπογράφει, ακόμη και αν χρησιμοποιεί υποκοριστικά. Με τη μέθοδο αυτή οι πιθανότητες επιτυχούς BEC επίθεσης είναι αρκετά υψηλές, οδηγώντας την εταιρεία σε σημαντικές χρηματικές απώλειες. Όταν κάνουμε λόγο για απώλειες, εννοούμε ότι σε ένα διάστημα διετίας 22 χιλιάδες επιχειρήσεις από ολόκληρο τον κόσμο έχουν χάσει περίπου 3 δισεκατομμύρια ευρώ.

Γιατί είναι τόσο επιτυχείς οι επιθέσεις BEC;

Στην περίπτωση των επιθέσεων BEC, οι κακόβουλοι χρήστες χρησιμοποιούν ορισμένες απλές, αλλά καθόλα αποτελεσματικές τεχνικές με σκοπό να μην εγείρουν υποψίες στα υποψήφια θύματα και φυσικά να σιγουρευτούν ότι τα εκάστοτε θύματα θα ενεργήσουν τάχιστα, χωρίς δεύτερες σκέψεις για περαιτέρω επιβεβαιώσεις.

Η πιο γνωστή τεχνική για την αποστολή της ηλεκτρονικής τους αλληλογραφίας στα υποψήφια θύματα, είναι να κάνουν spoof το email του εξουσιοδοτημένου χρήστη που χρησιμοποιούν την ταυτότητα του. Στην ίδια λογική κινούνται και τα παρεμφερή domains τα οποία είναι καθόλα legitimate απλά διαφοροποιούνται ελάχιστα στους χαρακτήρες του domain. Για παράδειγμα αν το domain της εταιρεία στόχου είναι @it-solutions.com μπορεί εύκολα ο κακόβουλος χρήστης να αγοράσει το domain @it-solutlons.com για να ενορχηστρώσει την επίθεσή του. Η διαφορά είναι φανερή για ένα έμπειρο μάτι αλλά πάνω στο καθημερινό τρέξιμο της δουλειάς το να ξεχωρίσουμε το “l” με το “I” δεν είναι εύκολο.

Για να επιταχύνουν τη διαδικασία της κατάθεσης και λόγο της θέσης του ατόμου που κάνει το request, CEO ή CFO υπενθυμίζουμε, ενημερώνουν ότι πρόκειται για κατεπείγουσα κατάθεση η οποία πρέπει να πραγματοποιηθεί άμεσα. Επίσης, πολλές φορές επικαλούνται ότι βρίσκονται ήδη σε συνάντηση με τον προμηθευτή στον οποίο πρέπει να γίνει η κατάθεση με σκοπό να μην τους απασχολήσουν με περαιτέρω τηλέφωνα ή email. Ένα επιπλέον στοιχείο που έχουμε παρατηρήσει ότι είναι αποτελεσματικό σε τέτοιου είδους επιθέσεις, είναι η επικόλληση στο τέλος του email της φράσης “Sent from my iPhone” ή “Sent from my iPad”. Το συγκεκριμένο κόλπο έχει αποδειχθεί αρκετά αποτελεσματικό καθώς το γεγονός ότι κάποιος στέλνει από φορητή συσκευή δικαιολογεί τυχόν ορθογραφικά λάθη ή έλλειψη κανονικής υπογραφής. Επίσης αν δεν επρόκειτο για κατεπείγουσα ενέργεια, κατά πάσα πιθανότητα ο CEO ή ο CFO θα περίμενε να επιστρέψει στο γραφείο του για να αποστείλει το email.

Η μεγάλη επιτυχία των ανωτέρω μεθόδων μας δείχνει ότι οι επιτιθέμενοι βασίζονται αρκετά στον λεγόμενο “φόβο του αφεντικού“. Όλοι οι υπάλληλοι θέλουν να φανούν αποτελεσματικοί στα μάτια του ανωτέρου τους ειδικά αν πρόκειται για τον CEO ή τον CFO. Επίσης η αίσθηση του κατεπείγοντος αποτελεί παράγοντα ζωτικής σημασίας για την επιτυχία των επιθέσεων BEC.

Πως να προφυλαχτείτε από επιθέσεις BEC

Επειδή δεν πρόκειται για μια μέθοδο επίθεσης η οποία μπορεί να αποφευχθεί με την εγκατάσταση ενός απλού συστήματος ασφάλειας, ως πρώτη επιλογή για την προστασία από τις εν λόγω επιθέσεις είναι η εκπαίδευση των υπαλλήλων των εταιρειών, ειδικότερα εκείνων που διαχειρίζονται τραπεζικές συναλλαγές. Επίσης σε κάθε περίπτωση τραπεζικής συναλλαγής, θα πρέπει να υπάρχει δικλίδα ασφαλείας μεταξύ του υπαλλήλου που πραγματοποιεί τη συναλλαγή και του εντολέα, όσο κατεπείγουσα και αν παρουσιάζεται. Είναι καλό, ειδικότερα για τις συναλλαγές που παρουσιάζονται ως κατεπείγουσες, να υπάρχει μεγαλύτερη ευαισθητοποίηση και να μην προσπερνιούνται τα βήματα της διαδικασίας πληρωμής. Τέλος κρίνεται απαραίτητο να υπάρχει διαδικασία αυθεντικοποίησης πολλών παραγόντων για κάθε τραπεζική συναλλαγή για μεγαλύτερη διασφάλιση της διαδικασίας.

Κωνσταντίνος Βαβούσης

Strategic Manager, Trust Information Technologies

kv@trust-it.gr