Τον Οκτώβριο του 2024 το Ελληνικό Ανοικτό Πανεπιστήμιο (ΕΑΠ) βρέθηκε αντιμέτωπο με ένα σοβαρό περιστατικό κυβερνοασφάλειας, όταν τα πληροφοριακά του συστήματα τέθηκαν εκτός λειτουργίας έπειτα από επίθεση ransomware. Το περιστατικό επηρέασε κρίσιμες ψηφιακές υπηρεσίες ενός ιδρύματος που λειτουργεί σχεδόν αποκλειστικά μέσω εξ αποστάσεως εκπαίδευσης, προκαλώντας σημαντικές διαταραχές στη λειτουργία του και εγείροντας ερωτήματα σχετικά με την ασφάλεια των δεδομένων και την ανθεκτικότητα των υποδομών του.

Ιωάννης Φύτρος

Φοιτητής ΠΜΣ “Ηλεκτρονική Διακυβέρνηση”

Πανεπιστήμιο Αιγαίου

Το συγκεκριμένο περιστατικό παρουσιάζει ιδιαίτερο ενδιαφέρον επειδή συνδυάζει χαρακτηριστικά επιθέσεων ransomware με πρακτικές «διπλής εκβίασης», δηλαδή ταυτόχρονη κρυπτογράφηση συστημάτων και απειλή διαρροής δεδομένων. Παράλληλα, αναδεικνύει τις επιπτώσεις που μπορεί να έχει μια τέτοια επίθεση σε ένα περιβάλλον όπου η εκπαιδευτική διαδικασία εξαρτάται σχεδόν πλήρως από τις ψηφιακές υποδομές.

Στο άρθρο αυτό εξετάζεται το περιστατικό μέσα από τη χρονική αποτύπωση των γεγονότων, την τεχνική ανάλυση της επίθεσης, τις λειτουργικές και θεσμικές επιπτώσεις του συμβάντος, καθώς και τους πιθανούς παράγοντες που συνέβαλαν στην έκτασή του. Στόχος είναι να αναδειχθούν ορισμένα ευρύτερα συμπεράσματα σχετικά με την ανθεκτικότητα των ψηφιακών υποδομών και τη διαχείριση περιστατικών κυβερνοασφάλειας σε οργανισμούς που βασίζονται σε διαδικτυακές υπηρεσίες.

Το περιστατικό στο ΕΑΠ

Τον Οκτώβριο του 2024, το Ελληνικό Ανοικτό Πανεπιστήμιο (ΕΑΠ) υπέστη μια από τις σοβαρότερες κυβερνοεπιθέσεις που έχουν καταγραφεί σε ελληνικό δημόσιο εκπαιδευτικό ίδρυμα. Η επίθεση φαίνεται να εκδηλώθηκε στις 25 Οκτωβρίου 2024, όταν τα πληροφοριακά συστήματα του Πανεπιστημίου τέθηκαν εκτός λειτουργίας χάρη σε «σοβαρό τεχνικό πρόβλημα» σύμφωνα με την πρώτη ανακοίνωση[1]. Σε επόμενη, λίγο πιο αναλυτική ανακοίνωση[2] στις 6 Νοεμβρίου 2024 έγινε η παραδοχή πως επρόκειτο για «περιστατικό κακόβουλης επίθεσης» ενώ από τις -ομολογουμένως φειδωλές- πληροφορίες που δόθηκαν στην ίδια ανακοίνωση διαφάνηκε και η έκταση του προβλήματος, κάνοντας λόγο για βαθμιαία αποκατάσταση κρίσιμων υποδομών και υπηρεσιών (π.χ. μισθοδοσία υπαλλήλων).

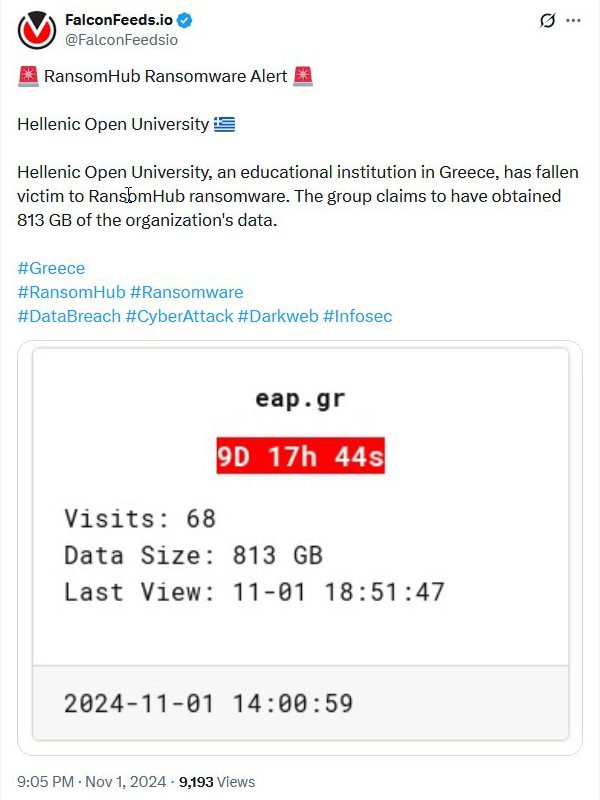

Αξίζει να σημειωθεί ότι σε ρεπορτάζ της εφημερίδας «Καθημερινή»[3] στις 31 Οκτωβρίου 2024 αναφέρθηκε για πρώτη φορά το είδος της επίθεσης, καθώς σύμφωνα με αστυνομικές πηγές «κρυπτογραφήθηκαν αρχεία». Μία μέρα μετά, την 1η Νοεμβρίου 2024, η πλατφόρμα FalconFeeds.io, που εξειδικεύεται σε real-time threat intelligence και παρακολούθηση διαρροών στο dark web, ανέφερε σε ανάρτηση στο Χ ότι το ΕΑΠ είχε υποστεί ransomware επίθεση και ότι 813 GB δεδομένων είχαν διαρρεύσει, ισχυριζόμενη ότι η ομάδα RansomHub κατείχε αυτά τα δεδομένα[4].

Αμέσως μετά τον εντοπισμό του περιστατικού, το ΕΑΠ φέρεται να ενημέρωσε την Εθνική Αρχή Κυβερνοασφάλειας, τη Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος και την Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα (ΑΠΔΠΧ), ενώ – πάλι σύμφωνα με την ανακοίνωση του ίδιου του ιδρύματος στις 6 Νοεμβρίου – ενεργοποίησε συνεργασία με εξειδικευμένες εταιρείες κυβερνοασφάλειας για ανάλυση του περιστατικού και αποκατάσταση των υποδομών του. Εν τέλει, με μια πιο λεπτομερή ανακοίνωση 5 μήνες αργότερα[5], στις 28 Μαρτίου 2025, το ΕΑΠ επιβεβαίωσε τη διαρροή των 813GB δεδομένων, αναφέροντας ωστόσο πως η διερεύνηση του περιστατικού είναι ακόμα σε εξέλιξη.

Εικόνα 1: Η ανάρτηση του FalconFeeds.io στην πλατφόρμα Χ Εικόνα 1: Η ανάρτηση του FalconFeeds.io στην πλατφόρμα Χ |

Επιπτώσεις της επίθεσης

Η κυβερνοεπίθεση που δέχθηκε το Ελληνικό Ανοικτό Πανεπιστήμιο (ΕΑΠ) το φθινόπωρο του 2024 είχε σοβαρές και πολυεπίπεδες επιπτώσεις, τόσο στην ασφάλεια των δεδομένων όσο και στη λειτουργική συνέχεια του ιδρύματος. Παρότι στην ανακοίνωση που εξέδωσε το Πανεπιστήμιο στις 6 Νοεμβρίου 2024, ανέφερε ότι «αποκαταστάθηκαν αρχικά οι κρίσιμες υποδομές και υπηρεσίες προκειμένου να καταστεί δυνατή τεχνικά η λειτουργία των ηλεκτρονικών πλατφορμών μάθησης», στην πραγματικότητα η πλήρης αποκατάσταση της λειτουργίας τους πραγματοποιήθηκε προς τα μέσα Νοεμβρίου. Στο διάστημα αυτό, η πρόσβαση των φοιτητών στο εκπαιδευτικό υλικό ήταν περιορισμένη ή αδύνατη, ενώ και η επικοινωνία μεταξύ διδασκόντων και φοιτητών ήταν ιδιαίτερα δυσχερής.

Λαμβάνοντας υπόψη ότι το ΕΑΠ αποτελεί ίδρυμα αποκλειστικά εξ’ αποστάσεως εκπαίδευσης, η διακοπή ή δυσλειτουργία των ηλεκτρονικών πλατφορμών του είχε καθοριστική επίδραση στην εκπαιδευτική διαδικασία. Πολλοί φοιτητές κλήθηκαν να παραδώσουν εργασίες με βάση το αρχικό χρονοδιάγραμμα, ενώ δεν ήταν ξεκάθαρο αν θα δοθεί παράταση ή αν οι υποβολές θα γίνονταν μέσω εναλλακτικών καναλιών (όπως ηλεκτρονικό ταχυδρομείο). Η έλλειψη συντονισμένης και επαρκούς ενημέρωσης από το ίδρυμα ενέτεινε τη σύγχυση και το άγχος της φοιτητικής κοινότητας, επηρεάζοντας σε δυσανάλογο βαθμό τη ροή του χειμερινού εξαμήνου 2024-25.

Περαιτέρω, η πιο λεπτομερής ανακοίνωση του ΕΑΠ, που εκδόθηκε στις 28 Μαρτίου 2025, αποτελεί την πρώτη επίσημη παραδοχή ότι υπήρξε παραβίαση και διαρροή προσωπικών δεδομένων. Μέχρι τότε, παρατηρείται μια σταδιακή μεταστροφή του αφηγήματος περί διαρροής, καθώς στη μεν ανακοίνωση της 6ης Νοεμβρίου αναφέρεται πως «δεν υπάρχουν τεκμηριωμένα στοιχεία που επιβεβαιώνουν διαρροή προσωπικών δεδομένων», ενώ στην ανακοίνωση της 28ης Νοεμβρίου πως «υπάρχουν ισχυρές ενδείξεις για περιορισμένη διαρροή προσωπικών δεδομένων». Η ανακοίνωση της 28ης Μαρτίου αναγράφει μια μακρά λίστα από «πιθανές κατηγορίες δεδομένων» που «θα μπορούσαν θεωρητικά να έχουν εκτεθεί», περιλαμβανομένων στοιχείων ταυτότητας και επικοινωνίας, ΑΦΜ, ΑΜΚΑ, δεδομένων υγείας, οικονομικών δεδομένων (π.χ. ΙΒΑΝ τραπεζικών λογαριασμών) κ.λπ., γεγονός που εκθέτει τα υποκείμενα σε ένα μεγάλο εύρος κινδύνων όπως κλοπή ταυτότητας, στοχευμένων phishing επιθέσεων και επιθέσεων κοινωνικής μηχανικής (social engineering attacks). Το γεγονός ότι η ανακοίνωση αυτή εκδόθηκε πέντε μήνες μετά το περιστατικό υποδεικνύει σοβαρή καθυστέρηση στην πλήρη ενημέρωση των υποκειμένων, κάτι που αντιβαίνει στις αρχές του Γενικού Κανονισμού Προστασίας Δεδομένων (GDPR) περί άμεσης γνωστοποίησης παραβίασης προσωπικών δεδομένων. Βέβαια, το ΕΑΠ σπεύδει να υποστηρίξει πως, δεδομένου ότι η έρευνα είναι ακόμα σε εξέλιξη, καθώς το υλικό που έχει καταφέρει να ανακτήσει (περίπου 65GB) είναι κλάσμα του συνολικού όγκου δεδομένων που διέρρευσαν (813GB), δεν δύναται να έχει μια σαφή εικόνα των δεδομένων που εκτέθηκαν ώστε να παρέχει μια πλήρη ενημέρωση στα υποκείμενα των δεδομένων. Ωστόσο, αυτό δεν αναιρεί ότι η απουσία έγκαιρης ειδοποίησης πιθανώς στέρησε από τα υποκείμενα τη δυνατότητα να λάβουν προληπτικά μέτρα προστασίας, όπως η αλλαγή κωδικών πρόσβασης ή η παρακολούθηση ύποπτης δραστηριότητας στους λογαριασμούς τους.

Συνολικά, το περιστατικό ανέδειξε κρίσιμες αδυναμίες του ΕΑΠ τόσο ως προς τη διαχείριση περιστατικών ασφάλειας όσο και ως προς την ανθεκτικότητα των υποδομών εξ αποστάσεως εκπαίδευσης. Η καθυστέρηση στην αποκατάσταση, η ανεπαρκής επικοινωνία με τη φοιτητική κοινότητα και η μεταγενέστερη αποκάλυψη της διαρροής δεδομένων καταδεικνύουν την ανάγκη για ολοκληρωμένο σχέδιο επιχειρησιακής συνέχειας και επικοινωνιακής διαχείρισης κρίσεων σε περίπτωση μελλοντικών επιθέσεων. Η δε υπεύθυνη και ασφαλής διαχείριση των δεδομένων μέσα από την ασφάλεια των τεχνικών υποδομών του, αποτελεί μέχρι και σήμερα ένα βασικό ζητούμενο, όπως θα καταδειχθεί και στη συνέχεια (βλ. επεξήγηση βασικών αιτιών του επεισοδίου).

Πώς εξελίχθηκε η επίθεση

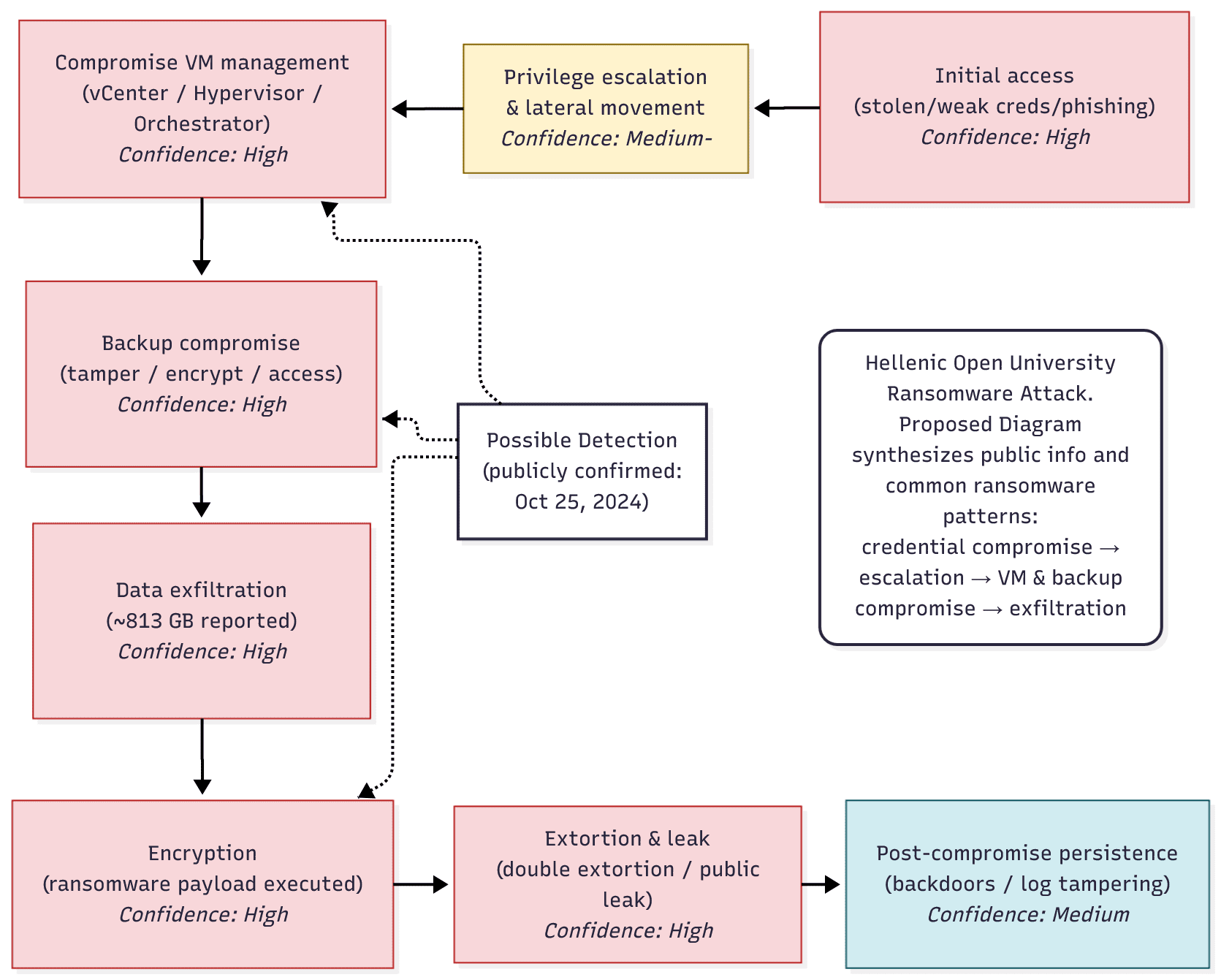

Η κυβερνοεπίθεση που δέχθηκε το Ελληνικό Ανοικτό Πανεπιστήμιο το 2024 συνιστά ένα από τα πλέον χαρακτηριστικά παραδείγματα στοχευμένων επιθέσεων τύπου ransomware, δηλαδή επιθέσεων που αποσκοπούν στην κρυπτογράφηση δεδομένων και την εκβίαση του θύματος για οικονομικό όφελος. Σύμφωνα με τις διαθέσιμες πληροφορίες, οι επιτιθέμενοι κατάφεραν να αποκτήσουν πρόσβαση στα εσωτερικά συστήματα του ΕΑΠ, να κρυπτογραφήσουν κρίσιμες υπηρεσίες και να διεισδύσουν ακόμη και στις υποδομές των αντιγράφων ασφαλείας. Ενδεικτικό της σοβαρότητας του περιστατικού είναι το γεγονός ότι επηρεάστηκε και το σύστημα διαχείρισης των εικονικών μηχανών (Virtual Machines) του Πανεπιστημίου – δηλαδή το λογισμικό που ελέγχει τις ψηφιακές υποδομές πάνω στις οποίες «τρέχουν» οι περισσότερες υπηρεσίες. Αυτό είχε ως αποτέλεσμα τη διακοπή λειτουργίας σημαντικών πληροφοριακών συστημάτων και καθυστέρηση στην πλήρη αποκατάσταση της ομαλής λειτουργίας. Παρ’ όλα αυτά, όπως ανέφερε το ίδιο το Ίδρυμα, μέρος των αντιγράφων ασφαλείας παρέμεινε άθικτο, γεγονός που επέτρεψε τη σταδιακή επαναφορά.

Πιο συγκεκριμένα – πάντα βάσει των διαθέσιμων πληροφοριών – η επίθεση εντάσσεται στην κατηγορία των επιθέσεων ransomware με διπλή εκβίαση, όπου οι δράστες δεν περιορίζονται στην κρυπτογράφηση των δεδομένων, αλλά προβαίνουν και σε αντιγραφή και διαρροή τους στο διαδίκτυο, ασκώντας έτσι επιπλέον πίεση για την καταβολή λύτρων. Πράγματι, από τις πρώτες κιόλας ημέρες εκδήλωσης του περιστατικού, το FalconFeeds.io εντόπισε και δημοσίευσε πληροφορίες περί επίθεσης RansomHub στο ΕΑΠ, με αναφορά σε συνολικό όγκο διαρροής 813GB. Αν και το ΕΑΠ δεν επιβεβαίωσε επίσημα τη σύνδεση με τη συγκεκριμένη ομάδα, τα μέχρι στιγμής γνωστά στοιχεία και το χρονικό πλαίσιο συνηγορούν ότι επρόκειτο για μία από τις γνωστές θυγατρικές ομάδες του οικοσυστήματος RansomHub, που δραστηριοποιούνται διεθνώς με βάση το μοντέλο “Ransomware-as-a-Service”, δηλαδή την ενοικίαση έτοιμων εργαλείων σε ανεξάρτητους δράστες.

Το πώς ακριβώς διείσδυσαν οι επιτιθέμενοι δεν έχει γίνει γνωστό, καθώς το ΕΑΠ έχει περιοριστεί στην αναφορά μη εξουσιοδοτημένης πρόσβασης «με υποκλοπή συγκεκριμένων δικαιωμάτων» (βλ. ανακοίνωση 28/03/2025) χωρίς περαιτέρω λεπτομέρειες για την αρχική φάση της επίθεσης. Ωστόσο, βάσει της διεθνούς εμπειρίας σε παρόμοιες υποθέσεις, θεωρείται πιθανό ότι χρησιμοποιήθηκαν συνδυαστικά τεχνικές κοινωνικής μηχανικής (π.χ. παραπλανητικά μηνύματα ηλεκτρονικού ταχυδρομείου που αποσπούν κωδικούς πρόσβασης) και πιθανώς εκμετάλλευση ευπαθειών σε δημόσια προσβάσιμες εφαρμογές ή υπηρεσίες. Αφού απέκτησαν πρόσβαση σε έναν λογαριασμό ή ένα σύστημα, οι δράστες προχώρησαν σε σταδιακή διερεύνηση του εσωτερικού δικτύου, χαρτογραφώντας τις υποδομές και εντοπίζοντας λογαριασμούς με αυξημένα δικαιώματα. Με αυτό τον τρόπο εξασφάλισαν επαυξημένη πρόσβαση και κινήθηκαν οριζόντια στο δίκτυο, αποκτώντας έλεγχο σε περισσότερους εξυπηρετητές και αποθηκευτικά μέσα.

Ένα κρίσιμο στοιχείο της κυβερνοεπίθεσης ήταν η στοχευμένη επίθεση στα αντίγραφα ασφαλείας και στα κεντρικά συστήματα εικονικοποίησης, ώστε να καταστεί δυσκολότερη η αποκατάσταση. Η πρόσβαση σε τέτοιες υποδομές επιτρέπει στον επιτιθέμενο να προκαλέσει ταχεία παράλυση των υπηρεσιών και να εξασφαλίσει ότι ο οργανισμός δεν θα μπορέσει να επανέλθει εύκολα χωρίς να πληρώσει λύτρα. Η τακτική αυτή έχει υιοθετηθεί ευρέως από ομάδες ransomware τα τελευταία χρόνια, καθώς προσφέρει άμεσο πλήγμα στην επιχειρησιακή συνέχεια των θυμάτων.

Η ανάλυση που δημοσιεύθηκε από το CS-AWARE-NEXT[6] επιβεβαιώνει ότι η επίθεση στο ΕΑΠ είχε ακριβώς αυτά τα χαρακτηριστικά: πρόσβαση σε κρίσιμες εσωτερικές υποδομές, επηρεασμό των αντιγράφων ασφαλείας και εκτεταμένες δυσλειτουργίες σε δευτερεύοντα συστήματα και στο δίκτυο. Το γεγονός ότι μέρος των αντιγράφων δεν καταστράφηκε εντελώς είναι πιθανό να οφείλεται σε διαφορετική τοποθέτησή τους σε υποδομή εκτός του προσβληθέντος περιβάλλοντος, κάτι που τελικά αποδείχθηκε καθοριστικός παράγοντας για την ανάκαμψη του Ιδρύματος.

Η διαρροή των 813GB στο σκοτεινό διαδίκτυο επιβεβαιώθηκε από δημοσιεύματα στον ελληνικό Τύπο και από ανεξάρτητους ερευνητές κυβερνοασφάλειας. Σύμφωνα με αυτά, τα δεδομένα είναι πιθανόν να περιείχαν πλήθος προσωπικών και ακαδημαϊκών πληροφοριών – από στοιχεία ταυτοποίησης και επικοινωνίας έως τραπεζικούς λογαριασμούς και αρχεία εγγραφών φοιτητών. Το ΕΑΠ, στην επίσημη ανακοίνωσή του, έκανε λόγο για «εξαιρετικά μικρό ποσοστό» του συνολικού όγκου των δεδομένων του (βλ. ανακοίνωση 28/03/2025), χωρίς ωστόσο να διευκρινίζει το είδος ή την ευαισθησία των πληροφοριών που διέρρευσαν. Η διατύπωση αυτή, βέβαια, δεν αίρει τον προβληματισμό, καθώς ο απόλυτος όγκος της διαρροής είναι ιδιαίτερα μεγάλος και πιθανόν περιλαμβάνει δεδομένα υψηλής προστασίας.

Διάγραμμα 1: Ακολουθία επίθεσης με βαθμό βεβαιότητας ανά στάδιο – Δημιουργία διαγράμματος μέσω mermaid.js

Διαχείριση του περιστατικού

Με βάση την επίσημη ενημέρωση του ΕΑΠ (28.03.2025) και τα συναφή δημοσιεύματα, η αντιμετώπιση του επεισοδίου ακολούθησε τρία διακριτά πεδία δράσης: άμεσο επιχειρησιακό περιορισμό του συμβάντος, θεσμικές ενέργειες κοινοποίησης/ενημέρωσης και μεσοπρόθεσμη ενίσχυση της ασφάλειας. Την ημέρα του εντοπισμού (25.10.2024) το Ίδρυμα απομόνωσε τα επηρεαζόμενα συστήματα, διέκοψε λειτουργίες που κρίθηκαν απαραίτητες για να «παγώσει» η εξάπλωση και συγκρότησε Ομάδα Διαχείρισης Περιστατικού με τη συνδρομή εξειδικευμένης εταιρείας, ώστε να προχωρήσει σε τεχνική διερεύνηση και σταδιακή αποκατάσταση. Παράλληλα, όπως προαναφέρθηκε, απευθύνθηκε άμεσα στην Εθνική Αρχή Κυβερνοασφάλειας και στη Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος, ενώ γνωστοποίησε εγκαίρως την παραβίαση στην Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα. Στο επίπεδο της επικοινωνίας προς τα υποκείμενα δεδομένων, το ΕΑΠ ανάρτησε οδηγίες για πρακτικές αυτοπροστασίας (π.χ. αλλαγή κωδικών πρόσβασης, αυξημένη επαγρύπνηση για απόπειρες εξαπάτησης κ.λπ.).

Σε ορίζοντα εβδομάδων και μηνών, το Ίδρυμα προχώρησε, πάντα σύμφωνα με την ενημέρωση που παρείχε το ίδιο, σε «στοχευμένα μέτρα ενίσχυσης» της ασφάλειας, τα οποία εντάχθηκαν σε μια ευρύτερη αναβάθμιση της υποδομής. Αν και οι ακριβείς τεχνικές παρεμβάσεις δεν δημοσιοποιούνται για λόγους ασφαλείας (π.χ. για να μη δοθούν «οδηγίες» σε μελλοντικούς δράστες), η κατεύθυνση που περιγράφεται είναι η ενίσχυση υφιστάμενων μηχανισμών και η προσθήκη επιπλέον δικλίδων, σε συνδυασμό με τη συνεχιζόμενη συνεργασία με τις αρμόδιες αρχές. Εκεί όπου εντοπίζεται υστέρηση είναι η ποιότητα και η πληρότητα της ενημέρωσης που εστάλη προς τα υποκείμενα, καθώς και η έγκαιρη δημοσιοποίηση ενός επαρκώς ανωνυμοποιημένου τεχνικού δελτίου ευρημάτων ώστε να υπάρχει μια πληρέστερη εικόνα της διαρροής.

Ένα χρόνο μετά το αρχικό περιστατικό, το Πανεπιστήμιο δεν έχει ακόμη δημοσιοποιήσει πλήρη τεχνική αναφορά ούτε κατάλογο των επηρεαζόμενων κατηγοριών δεδομένων, επικαλούμενο ότι η διερεύνηση βρίσκεται σε εξέλιξη σε συνεργασία με τις αρμόδιες κρατικές υπηρεσίες και «εξειδικευμένη εταιρεία». Αν και μια τέτοια στάση μπορεί να θεωρηθεί θεσμικά ορθή όταν υπάρχει ενεργή έρευνα, η παρατεταμένη απουσία λεπτομερειών και η αδυναμία σαφούς ενημέρωσης των υποκειμένων δεδομένων έχουν δημιουργήσει εύλογες αμφιβολίες για το κατά πόσο το ΕΑΠ χειρίστηκε με διαφάνεια το περιστατικό. Ειδικά από τη στιγμή που η επίθεση είχε ήδη γίνει γνωστή διεθνώς και υπήρχαν απτές αποδείξεις για τη διαρροή δεδομένων, η έλλειψη μιας συγκεκριμένης τεχνικής αποτύπωσης – ακόμα κι αν περιοριζόταν σε γενικές κατηγορίες – ενισχύει την εντύπωση ότι η επίκληση της «εν εξελίξει έρευνας» λειτούργησε εν μέρει και ως μηχανισμός άμυνας έναντι της δημόσιας κριτικής. Μάλιστα, στην ίδια ανακοίνωση της 28ης Μαρτίου, γίνεται για άλλη μια φορά επίκληση λόγων ασφαλείας για τη μη αναφορά συγκεκριμένων τεχνικών ενεργειών που είτε έχουν ήδη ληφθεί είτε έχουν «προγραμματιστεί να πραγματοποιηθούν», προεξοφλώντας κατά κάποιον τρόπο τη συνέχεια αυτής της αδιαφανούς επικοινωνιακής τακτικής που περιορίζει την «έκθεση» αλλά και τη δημόσια λογοδοσία του ΕΑΠ.

Πιθανές αιτίες του επεισοδίου

Οι διαθέσιμες δημόσιες αναφορές επιτρέπουν μια σαφή –έστω και αναπόφευκτα συμπερασματική– απόδοση των βασικών αιτιών. Το ίδιο το ΕΑΠ αναφέρει «μη εξουσιοδοτημένη πρόσβαση» με «υποκλοπή συγκεκριμένων δικαιωμάτων», ένδειξη ότι οι δράστες απέκτησαν έγκυρα διαπιστευτήρια ή προνόμια χρήστη/διαχειριστή και τα αξιοποίησαν για να κινηθούν μέσα στο περιβάλλον του οργανισμού. Η διατύπωση αυτή, όπως προαναφέρθηκε, είναι συμβατή είτε με τεχνικές κοινωνικής μηχανικής (π.χ. κλοπή κωδικών μέσω phising), είτε με τεχνική εκμετάλλευση εκτεθειμένων συστημάτων που οδήγησε σε ανάληψη δικαιωμάτων.

Ωστόσο, αξίζει να σημειωθεί εδώ ότι, με δεδομένη την απουσία πλήρους τεχνικής έκθεσης, ο βαθμός ευθύνης για τον οργανισμό δεν είναι ισοδύναμος μεταξύ των σεναρίων phishing και εκμετάλλευσης εκτεθειμένων συστημάτων, με το δεύτερο να υποδηλώνει βαρύτερη οργανωτική υπαιτιότητα. Υπό αυτό το πρίσμα, η αναλογική κατανομή ευθύνης τείνει να βαραίνει περισσότερο τον οργανισμό όταν η αρχική πρόσβαση οφείλεται σε παρατεταμένες τεχνικές ελλείψεις, ενώ στην περίπτωση επιτυχούς phishing η έμφαση μετατοπίζεται στην επάρκεια των πολυεπίπεδων δικλίδων που θα έπρεπε να υπάρχουν ώστε να αποτρέψουν την κλιμάκωση (π.χ. λογική least privilege – ελάχιστα δικαιώματα ως κανόνας, segmentation – δικτυακός διαχωρισμός, monitoring κ.λπ.). Παίρνοντας ως σημείο αναφοράς ένα άρθρο δημόσιας κριτικής[7] του 2022 για τις υποδομές του ΕΑΠ και συγκρίνοντάς το με τη σημερινή κατάσταση (φθινόπωρο 2025), προκύπτει ένα σταθερό μοτίβο τεχνικά παρωχημένων υποδομών. Το εν λόγω άρθρο στο ιστολόγιο του Συλλόγου Φοιτητών ΔΗΔ-ΕΑΠ (δημοσιευμένο στις 5 Οκτωβρίου 2022) τεκμηριώνει ζητήματα ευπαθών υποδομών και έλλειψης συναίσθησης των κινδύνων στο ΕΑΠ, πολύ πριν από την επίθεση ransomware.

Ενδεικτικά, μια από τις κύριες εκπαιδευτικές πλατφόρμες του οργανισμού, στο subdomain “courses.eap.gr”, εμφανιζόταν το 2022 να βρίσκεται στην έκδοση Moodle 3.5.5 – έκδοση που δημοσιεύθηκε στις 11 Μαρτίου 2019 και σταμάτησε (συνολικά η 3.5.Χ έκδοση του Moodle) να δέχεται ενημερώσεις ασφαλείας από τις 10 Μαΐου 2021. Σε σχετική διερεύνηση που έγινε για τις ανάγκες της παρούσας ανάλυσης, βρέθηκε πως ακόμα και σήμερα (Οκτώβριος 2025) βρίσκεται ακριβώς στην ίδια έκδοση. Αυτό δεν είναι μια απλή λεπτομέρεια έκδοσης, είναι δομικός επιβαρυντικός παράγοντας κινδύνου. Παράλληλα, το λογισμικό του συγκεκριμένου web server αναφέρεται ως Apache 2.4.58, έκδοση που δημοσιεύθηκε τον Οκτώβριο του 2023 και πλέον περιέχει διαπιστωμένες ευπάθειες (π.χ. HTTP response splitting, CVE-2023-38709). Είναι ευνόητο πως η ύπαρξη δημοσιευμένων αδυναμιών στο διαδίκτυο αυξάνει σημαντικά την επιφάνεια επίθεσης και προσφέρει έτοιμους, γνωστούς διαύλους αρχικής πρόσβασης ή κατάχρησης.

Ένα δεύτερο ενδεικτικό εύρημα αφορά το Σύστημα εσωτερικής αξιολόγησης του ΕΑΠ (στο subdomain “axiologisi.eap.gr”). Στο άρθρο του 2022 αναφέρεται πως δεν είχε καν έγκυρο πιστοποιητικό SSL. Παρότι σήμερα διαθέτει έγκυρο SSL πιστοποιητικό, η πρόσβαση μέσω απλού http δεν ανακατευθύνει αυτόματα σε https. Έτσι, όποιος ακολουθήσει σύνδεσμο με «http://…» (όπως έχει συμβεί ιστορικά σε οδηγίες/ανακοινώσεις, όπου παρέπεμπαν φοιτητές να εισέλθουν στο http://axiologisi.eap.gr) καταλήγει να εισάγει διαπιστευτήρια σε μη κρυπτογραφημένη συνεδρία. Πρόκειται για χαρακτηριστική αβλεψία, που κανονικά προλαμβάνεται απλά και εύκολα με μόνιμες ανακατευθύνσεις server-side και υποχρεωτική εφαρμογή HSTS. Ακόμη κι αν αυτό δεν συνδέεται αιτιωδώς με την επίθεση του 2024, αποτυπώνει μια διαχρονική αδυναμία εφαρμογής στοιχειωδών μέτρων ασφαλείας σε ευρέως χρησιμοποιούμενα συστήματα από μεγάλο πλήθος φοιτητών του ΕΑΠ.

Υπό αυτό το πρίσμα, οι βασικές αιτίες του επεισοδίου ανάγονται σε τέσσερις άξονες: παρωχημένο και πλέον μη υποστηριζόμενο λογισμικό σε βασικές υπηρεσίες, ελλείμματα σε διαδικασίες διαχείρισης ευπαθειών και έγκαιρων ενημερώσεων, ανεπαρκή τεχνική απομόνωση κρίσιμων συστημάτων (όπως περιβάλλοντα εικονικοποίησης και υποδομές αντιγράφων), και ανεπαρκείς δικλίδες για να αποτραπεί ή να εντοπιστεί έγκαιρα η κατάχρηση νόμιμων διαπιστευτηρίων. Ακόμη κι αν το αρχικό «πάτημα» δόθηκε από κοινωνική μηχανική, η κλίμακα του αντίκτυπου δύσκολα εξηγείται χωρίς αυτά τα προϋπάρχοντα κενά. Η πιο νηφάλια ερμηνεία, συνεπώς, είναι ότι το τεχνικό χρέος (παλαιότητα εκδόσεων και αργός έως ανύπαρκτος ρυθμός επικαιροποίησης), σε συνδυασμό με μια διαφαινόμενη αδιαφορία για την τήρηση μιας σειράς στοιχειωδών ορθών πρακτικών στην ασφάλεια, καθώς και πιθανώς ανεπαρκή απομόνωση και έλεγχο προνομίων, ήταν ο αποφασιστικός πολλαπλασιαστής της ζημιάς.

Μαθήματα από το περιστατικό στο ΕΑΠ

Καταληκτικά, το περιστατικό στο ΕΑΠ συνιστά χαρακτηριστική περίπτωση επίθεσης ransomware (κακόβουλο λογισμικό κρυπτογράφησης για λύτρα) με διπλή εκβίαση (ταυτόχρονη κρυπτογράφηση και διαρροή δεδομένων), όπου η στοχευμένη παρέμβαση σε υποδομές εικονικοποίησης/VM και στα αντίγραφα ασφαλείας (backup) λειτούργησε ως πολλαπλασιαστής του αντίκτυπου. Η επιχειρησιακή συνέχεια (ικανότητα διατήρησης βασικών λειτουργιών) διαταράχθηκε ουσιωδώς, ιδίως καθώς το εκπαιδευτικό ίδρυμα παρέχει εξ αποστάσεως εκπαίδευση και άρα εξαρτάται απολύτως από τις ψηφιακές πλατφόρμες του. Η αποσπασματική και χρονικά εκτεταμένη ενημέρωση περί της έκθεσης δεδομένων ενέτεινε την αβεβαιότητα για τη φοιτητική και διδακτική κοινότητα, ενώ η έλλειψη αποσαφήνισης των κατηγοριών πληροφοριών που πιθανώς διέρρευσαν αύξησε τους κινδύνους για τα υποκείμενα (από απόπειρες phishing έως social engineering).

Σε επίπεδο αιτιών, η κλίμακα του επεισοδίου δεν εξηγείται μόνο από την επιθετικότητα των δραστών αλλά και από διαρθρωτικές αδυναμίες του περιβάλλοντος, με έμφαση στις τεχνικές ελλείψεις (συσσώρευση παρωχημένων τεχνολογιών), σε μεγάλα ελλείμματα διαχείρισης ευπαθειών (τακτικές ενημερώσεις/patching) και πιθανώς σε άλλα οργανωτικά και τεχνικά μέτρα, όπως ανεπαρκή έλεγχο προνομίων (least privilege – ελάχιστα αναγκαία δικαιώματα). Η ασυμμετρία μεταξύ του μεγάλου όγκου των δεδομένων που φέρεται να διέρρευσαν και της καθυστερημένης, ατελούς τεχνικής τεκμηρίωσης, επιβάρυνε το σκέλος της διαφάνειας (σαφής ενημέρωση/λογοδοσία) και εγείρει ζητήματα συμμόρφωσης με τις αρχές έγκαιρης ειδοποίησης του GDPR.

Το περιστατικό αναδεικνύει ότι σε οργανισμούς που βασίζονται σε μεγάλο βαθμό σε ψηφιακές υπηρεσίες –όπως τα πανεπιστήμια που παρέχουν εξ αποστάσεως εκπαίδευση– η κυβερνοασφάλεια δεν αποτελεί απλώς τεχνικό ζήτημα. Αποτελεί βασική προϋπόθεση για τη διασφάλιση της λειτουργικής συνέχειας, την προστασία των προσωπικών δεδομένων και τη διατήρηση της εμπιστοσύνης των χρηστών των υπηρεσιών τους.

[1] Σημαντική ενημέρωση (ΕΑΠ, 27/10/2024): https://www.eap.gr/2024/10/27/%cf%83%ce%b7%ce%bc%ce%b1%ce%bd%cf%84%ce%b9%ce%ba%ce%ae-%ce%b5%ce%bd%ce%b7%ce%bc%ce%ad%cf%81%cf%89%cf%83%ce%b7/

[2] Ανακοίνωση (ΕΑΠ, 06/11/2024): https://www.eap.gr/2024/11/06/%ce%b1%ce%bd%ce%b1%ce%ba%ce%bf%ce%af%ce%bd%cf%89%cf%83%ce%b7/

[3] Ανοικτό Πανεπιστήμιο: Χάκερ «έριξαν» τα ηλεκτρονικά συστήματα του ιδρύματος (Καθημερινή, 31/10/2024) https://www.kathimerini.gr/society/563298106/anoikto-panepistimio-chaker-erixan-ta-ilektronika-systimata-toy-idrymatos/

[4] RansomHub Ransomware Alert: Hellenic Open University (FalconFeeds.io, 01/10/2024): https://x.com/FalconFeedsio/status/1852426847658881064

[5] Ενημέρωση σχετικά με εντοπισμένο περιστατικό κακόβουλης επίθεσης (ΕΑΠ, 28/03/2025): https://www.eap.gr/2025/03/28/enimerosi-skhetika-me-entopismeno-peristatiko-kakovoulis-epithesis/

[6] Cyberattack at Hellenic Open University (HOU): 813GB of personal data leaked (CS-AWARE-NEXT, 13/05/2025): https://www.cs-aware-next.eu/blog/2025/05/13/blog_cyberattack_hou/

[7] Ιωάννης Φύτρος, Τα πρωτοποριακά τεχνολογικά μέσα του ΕΑΠ (και άλλες παπάτζες), (Σύλλογος Φοιτητών ΔΗΔ-ΕΑΠ, 5/10/2022): https://syllogosdhdeap.gr/blog/articles/ta-protoporiaka-texnologika-mesa-tou-eap-kai-alles-papatzes