Νέα αναφορά από το WatchGuard Threat Lab δείχνει αύξηση στο Endpoint Ransomware και πτώση σε κακόβουλο λογισμικό που ανιχνεύεται από το δίκτυο

Η έρευνα δείχνει ότι οι κρυπτογραφημένες συνδέσεις έχουν γίνει η προτιμώμενη μέθοδος για τη διανομή κακόβουλου λογισμικού, θέτοντας τους οργανισμούς που δεν αποκρυπτογραφούν την εισερχόμενη κίνηση στο σύστημα σε υψηλότερο κίνδυνο.

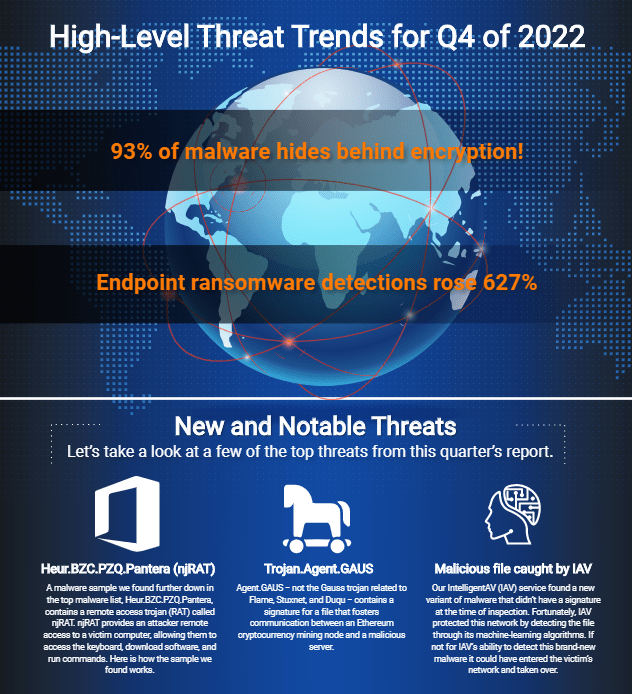

Η WatchGuard® Technologies, παγκόσμιος ηγέτης στην ενοποιημένη κυβερνοασφάλεια, έδωσε στη δημοσιότητα τα ευρήματα της πιο πρόσφατης έκθεσης Internet Security Report, στην οποία περιγράφονται λεπτομερώς οι κορυφαίες τάσεις κακόβουλου λογισμικού και οι απειλές για την ασφάλεια δικτύων και τελικών σημείων που αναλύθηκαν από τους ερευνητές του WatchGuard Threat Lab το Q4 τρίμηνο του 2022. Ενώ τα βασικά ευρήματα από τα δεδομένα έδειξαν μείωση στο κακόβουλο λογισμικό που εντοπίζεται στο δίκτυο, το ransomware στο endpoint αυξήθηκε κατά ένα εντυπωσιακό 627% και το κακόβουλο λογισμικό που σχετίζεται με εκστρατείες phishing συνέχισε να αποτελεί μια επίμονη απειλή.

Παρά τη συνολική μείωση του κακόβουλου λογισμικού, η περαιτέρω ανάλυση των ερευνητών του WatchGuard Threat Lab που εξέτασαν τα Fireboxes που αποκρυπτογραφούν την κυκλοφορία HTTPS (TLS/SSL) διαπίστωσε υψηλότερη συχνότητα εμφάνισης κακόβουλου λογισμικού, υποδεικνύοντας ότι η δραστηριότητά του έχει μετατοπιστεί στην κρυπτογραφημένη εισερχόμενη κίνηση στο σύστημα. Δεδομένου ότι μόλις το ~20% των Fireboxes που παρέχουν δεδομένα για την εν λόγω έκθεση έχουν ενεργοποιημένη την αποκρυπτογράφηση, αυτό υποδεικνύει ότι η συντριπτική πλειοψηφία του κακόβουλου λογισμικού παραμένει απαρατήρητη. Η δραστηριότητα κρυπτογραφημένου κακόβουλου λογισμικού ήταν ένα επαναλαμβανόμενο θέμα στις πρόσφατες εκθέσεις του Threat Lab.

«Μια συνεχιζόμενη και ανησυχητική τάση στα δεδομένα και την έρευνά μας δείχνει ότι η κρυπτογράφηση – ή πιο συγκεκριμένα η έλλειψη αποκρυπτογράφησης στην περίμετρο του δικτύου – κρύβει την πλήρη εικόνα των τάσεων των επιθέσεων κακόβουλου λογισμικού», δήλωσε ο Corey Nachreiner, επικεφαλής ασφαλείας της WatchGuard. «Είναι ζωτικής σημασίας για τους επαγγελματίες ασφαλείας να ενεργοποιήσουν την επιθεώρηση HTTPS για να διασφαλίσουν ότι αυτές οι απειλές εντοπίζονται και αντιμετωπίζονται πριν προλάβουν να κάνουν ζημιά».

Άλλα βασικά ευρήματα από την Έκθεση Ασφάλειας Διαδικτύου 4ου τριμήνου περιλαμβάνουν:

– Οι ανιχνεύσεις ransomware σε τελικό σημείο αυξήθηκαν κατά 627%. Η αύξηση αυτή αναδεικνύει την ανάγκη για άμυνα κατά του ransomware, όπως σύγχρονοι έλεγχοι ασφαλείας για πρόληψη, καθώς και σχέδια ανάκαμψης και επιχειρησιακής συνέχειας (backup) από καταστροφές.

– Το 93% του κακόβουλου λογισμικού κρύβεται πίσω από την κρυπτογράφηση. Η έρευνα της Threat Lab συνεχίζει να δείχνει ότι το μεγαλύτερο μέρος του κακόβουλου λογισμικού κρύβεται στην κρυπτογράφηση SSL/TLS που χρησιμοποιείται από ασφαλείς ιστότοπους. Το Q4 τρίμηνο συνεχίζει αυτή την τάση με αύξηση από 82% σε 93%. Οι επαγγελματίες ασφαλείας που δεν παρακολουθούν αυτή την κίνηση πιθανόν να χάνουν το μεγαλύτερο μέρος του κακόβουλου λογισμικού και να ρίχνουν μεγαλύτερο βάρος στην ασφάλεια των τελικών σημείων για να το εντοπίσουν.

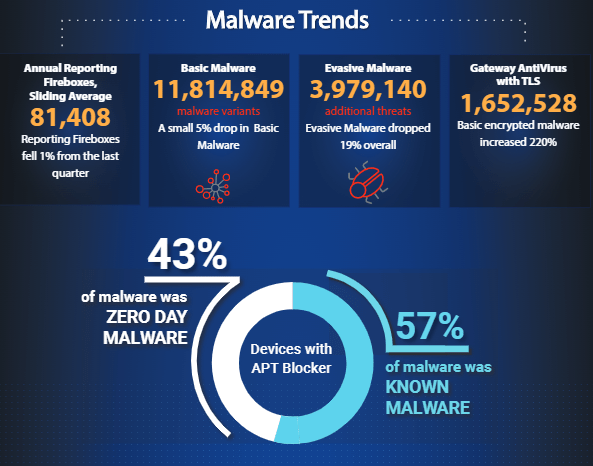

– Οι ανιχνεύσεις κακόβουλου λογισμικού με βάση το δίκτυο μειώθηκαν κατά περίπου 9,2% σε σχέση με το προηγούμενο τρίμηνο για το Q4. Αυτό συνεχίζει τη γενική μείωση των ανιχνεύσεων κακόβουλου λογισμικού τα τελευταία δύο τρίμηνα. Ωστόσο, όπως αναφέρθηκε, όταν λαμβάνεται υπόψη η κρυπτογραφημένη διαδικτυακή κυκλοφορία, το κακόβουλο λογισμικό αυξάνεται. Η ομάδα του Threat Lab πιστεύει ότι αυτή η τάση μείωσης μπορεί να μην απεικονίζει την πλήρη εικόνα και χρειάζεται περισσότερα δεδομένα που αξιοποιούν την επιθεώρηση HTTPS για να επιβεβαιώσει αυτόν τον ισχυρισμό.

– Οι ανιχνεύσεις κακόβουλου λογισμικού σε τελικό σημείο αυξήθηκαν κατά 22%. Ενώ οι ανιχνεύσεις κακόβουλου λογισμικού στο δίκτυο μειώθηκαν, η ανίχνευση τελικών σημείων αυξήθηκε το Q4 τρίμηνο. Αυτό υποστηρίζει την υπόθεση της ομάδας της Threat Lab ότι το κακόβουλο λογισμικό μετατοπίζεται σε κρυπτογραφημένα κανάλια. Στο τελικό σημείο, η κρυπτογράφηση TLS είναι λιγότερο σημαντικός παράγοντας, καθώς ένα πρόγραμμα περιήγησης την αποκρυπτογραφεί για να τη δει το λογισμικό του τελικού σημείου της Threat Lab. Μεταξύ των κύριων φορέων επίθεσης, οι περισσότερες ανιχνεύσεις σχετίζονταν με Scripts, οι οποίες αποτελούσαν το 90% όλων των ανιχνεύσεων. Στις ανιχνεύσεις κακόβουλου λογισμικού προγράμματος περιήγησης, οι φορείς απειλών στόχευαν περισσότερο τον Internet Explorer με 42% των ανιχνεύσεων, ακολουθούμενοι από τον Firefox με 38%.

– Το κακόβουλο λογισμικό zero day ή αλλιώς το κακόβουλο λογισμικό διαφυγής μειώθηκε στο 43% για τη μη κρυπτογραφημένη κυκλοφορία. Αν και εξακολουθεί να αποτελεί σημαντικό ποσοστό των συνολικών ανιχνεύσεων κακόβουλου λογισμικού, είναι το χαμηλότερο που έχει δει η ομάδα του Threat Lab εδώ και χρόνια. Τούτου λεχθέντος, η ιστορία αλλάζει εντελώς όταν εξετάζουμε τις συνδέσεις TLS. Το 70% του κακόβουλου λογισμικού μέσω κρυπτογραφημένων συνδέσεων αποφεύγει τις υπογραφές.

– Οι εκστρατείες για phishing έχουν αυξηθεί. Τρεις από τους τύπους κακόβουλου λογισμικού που εμφανίζονται στην πρώτη 10άδα της έκθεσης (ορισμένοι από αυτούς εμφανίζονται και στην ευρέως διαδεδομένη λίστα) βοηθούν σε διάφορες εκστρατείες phishing. Η οικογένεια κακόβουλου λογισμικού που εντοπίστηκε περισσότερο, η JS.A gent.UNS, περιέχει κακόβουλο HTML που κατευθύνει τους χρήστες σε φαινομενικά νόμιμους τομείς που μεταμφιέζονται σε γνωστούς ιστότοπους. Μια άλλη παραλλαγή, η Agent.GBPM, δημιουργεί μια σελίδα phishing του SharePoint με τίτλο “PDF Salary_Increase”, η οποία επιχειρεί να αποκτήσει πρόσβαση σε πληροφορίες λογαριασμού από τους χρήστες. Η τελευταία νέα παραλλαγή στην πρώτη 10άδα, η HTML.Agent.WR, ανοίγει μια ψεύτικη σελίδα ειδοποίησης της DHL στα γαλλικά με σύνδεσμο σύνδεσης που οδηγεί σε έναν γνωστό τομέα phishing. Το phishing και η υποκλοπή ηλεκτρονικού ταχυδρομείου επιχειρήσεων (BEC) παραμένει ένας από τους κορυφαίους φορείς επιθέσεων, οπότε βεβαιωθείτε ότι διαθέτετε τόσο τις σωστές άμυνες πρόληψης όσο και προγράμματα εκπαίδευσης ευαισθητοποίησης σε θέματα ασφάλειας για να αμυνθείτε εναντίον τους.

– Τα exploits του ProxyLogin συνεχίζουν να αυξάνονται. Ένα exploit για αυτό το γνωστό, κρίσιμο ζήτημα του Exchange ανέβηκε από την όγδοη θέση το τρίτο τρίμηνο στην τέταρτη θέση το περασμένο τρίμηνο. Θα πρέπει να έχει επιδιορθωθεί εδώ και καιρό, αλλά αν όχι, οι επαγγελματίες ασφαλείας πρέπει να γνωρίζουν ότι οι επιτιθέμενοι το στοχεύουν. Οι παλιές ευπάθειες μπορούν να είναι εξίσου χρήσιμες στους επιτιθέμενους με τις νέες, αν καταφέρουν να επιτύχουν μια παραβίαση. Επιπλέον, πολλοί επιτιθέμενοι συνεχίζουν να στοχεύουν τους Microsoft Exchange Servers ή τα συστήματα διαχείρισης. Οι οργανισμοί πρέπει να είναι ενήμεροι και να γνωρίζουν πού πρέπει να κατευθύνουν τις προσπάθειές τους για την υπεράσπιση αυτών των περιοχών.

– Ο όγκος των δικτυακών επιθέσεων παραμένει σταθερός από τρίμηνο σε τρίμηνο. Τεχνικά, αυξήθηκε κατά 35 χτυπήματα, δηλαδή μόλις κατά 0,0015%. Η μικρή μεταβολή είναι αξιοσημείωτη, καθώς η αμέσως μικρότερη μεταβολή ήταν 91.885 από το πρώτο στο δεύτερο τρίμηνο του 2020.

– Το LockBit παραμένει μια διαδεδομένη ομάδα ransomware και σε τύπο κακόβουλου λογισμικού. Η ομάδα του Threat Lab συνεχίζει να βλέπει συχνά παραλλαγές του LockBit, καθώς αυτή η ομάδα φαίνεται να έχει τη μεγαλύτερη επιτυχία στην παραβίαση εταιρειών (μέσω των θυγατρικών τους) με ransomware. Αν και μειωμένο σε σχέση με το προηγούμενο τρίμηνο, το LockBit είχε και πάλι τα περισσότερα δημόσια θύματα εκβιασμού, με 149 που παρακολουθήθηκαν από το WatchGuard Threat Lab (σε σύγκριση με 200 το Q3 τρίμηνο). Επίσης, το Q4 τρίμηνο, η ομάδα του Threat Lab εντόπισε 31 νέες ομάδες ransomware και εκβιασμών.

Οι τριμηνιαίες ερευνητικές εκθέσεις της WatchGuard βασίζονται σε ανώνυμα δεδομένα Feed Firebox από ενεργά WatchGuard Fireboxes των οποίων οι ιδιοκτήτες έχουν επιλέξει να μοιραστούν δεδομένα για την άμεση υποστήριξη των ερευνητικών προσπαθειών του Thread Lab. Η προσέγγιση Unified Security Platform® της εταιρείας είναι μοναδικά σχεδιασμένη για τους παρόχους διαχειριζόμενων υπηρεσιών ώστε να προσφέρουν ασφάλεια παγκόσμιας κλάσης. Το τέταρτο τρίμηνο, η WatchGuard απέκλεισε συνολικά περισσότερους από 15,7 εκατομμύρια τύπους κακόβουλου λογισμικού (194 ανά συσκευή) και περισσότερες από 2,3 εκατομμύρια απειλές δικτύου (28 ανά συσκευή). Η πλήρης αναφορά περιλαμβάνει λεπτομέρειες σχετικά με πρόσθετες τάσεις κακόβουλου λογισμικού και δικτύου από το Q4 τρίμηνο του 2022, προτεινόμενες στρατηγικές ασφαλείας, κρίσιμες συμβουλές άμυνας για επιχειρήσεις όλων των μεγεθών και τομέων και πολλά άλλα.

Για μια πιο ολοκληρωμένη εικόνα για την έρευνα της WatchGuard, διαβάστε την πλήρη έκθεση για την ασφάλεια στο διαδίκτυο για το 4ο τρίμηνο του 2022 εδώ.