WatchGuard Threat Lab: οι επιθέσεις κακόβουλου λογισμικού τελικού σημείου και ransomware ξεπέρασαν ήδη από το 3ο τρίμηνο του 2021 τα σύνολα του 2020

Οι επιθέσεις μέσω δέσμης ενεργειών σε τελικά σημεία σημείωσαν ρυθμό ρεκόρ, η πλειονότητα των επιθέσεων δικτύου στόχευσε την Αμερική και οι κρυπτογραφημένες συνδέσεις γίνονται ο κύριος μηχανισμός για την παράδοση κακόβουλου λογισμικού zero–day

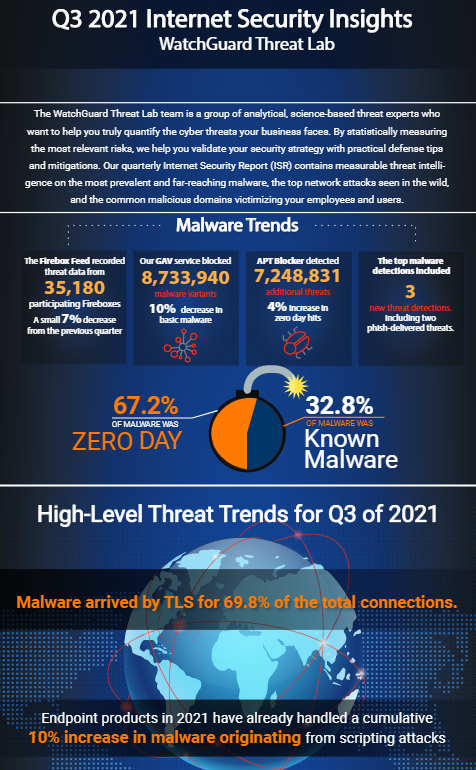

Η WatchGuard® Technologies, παγκόσμιος ηγέτης στην ασφάλεια και τη νοημοσύνη του δικτύου, τον έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA), την προηγμένη προστασία τελικού σημείου και το ασφαλές Wi-Fi, κυκλοφόρησε σήμερα την τελευταία της τριμηνιαία έκθεση ασφάλειας Internet Security Report, επισημαίνοντας τις κορυφαίες τάσεις κακόβουλου λογισμικού και απειλές ασφάλειας δικτύου για το 3ο τρίμηνο του 2021 (Q3), όπως αναλύθηκαν από τους ερευνητές του WatchGuard Thread Lab. Τα δεδομένα δείχνουν ότι ενώ ο συνολικός όγκος ανίχνευσης κακόβουλου λογισμικού μειώθηκε από τα υψηλά επίπεδα του προηγούμενου τριμήνου, οι ανιχνεύσεις κακόβουλου λογισμικού τελικού σημείου έχουν ήδη ξεπεράσει τον συνολικό όγκο που παρατηρήθηκε το 2020 (με τα δεδομένα του 4ου τριμήνου του 2021 να μην έχουν ακόμη αναφερθεί). Επιπλέον, ένα σημαντικό ποσοστό κακόβουλου λογισμικού εξακολουθεί να φτάνει μέσω κρυπτογραφημένων συνδέσεων, συνεχίζοντας την τάση από τα προηγούμενα τρίμηνα.

“Ενώ ο συνολικός όγκος των επιθέσεων δικτύου συρρικνώθηκε ελαφρώς το 3ο τρίμηνο, το κακόβουλο λογισμικό ανά συσκευή αυξήθηκε για πρώτη φορά από την έναρξη της πανδημίας”, δήλωσε ο Corey Nachreiner, chief security officer στη WatchGuard. “Κοιτάζοντας τη χρονιά συνολικά, το περιβάλλον ασφαλείας εξακολουθεί να αποτελεί πρόκληση. Είναι σημαντικό οι οργανισμοί να υπερβαίνουν τα βραχυπρόθεσμα σκαμπανεβάσματα και την εποχικότητα συγκεκριμένων μετρήσεων και να επικεντρώνονται στις επίμονες και ανησυχητικές τάσεις που επηρεάζουν την στάση ασφαλείας τους. Ένα σημαντικό παράδειγμα είναι η επιταχυνόμενη χρήση κρυπτογραφημένων συνδέσεων για την παράδοση zero days. Συνεχίζουμε να πιστεύουμε ότι η πλατφόρμα ενιαίας ασφάλειας της WatchGuard προσφέρει την καλύτερη ολοκληρωμένη προστασία για την καταπολέμηση των ποικίλων απειλών που αντιμετωπίζουν σήμερα οι οργανισμοί.”

Ανάμεσα στα πιο αξιοσημείωτα ευρήματά της, η έκθεση Q3 2021 Internet Security Report της WatchGuard αποκαλύπτει:

- Σχεδόν το ήμισυ του κακόβουλου λογισμικού zero-day παραδίδεται πλέον μέσω κρυπτογραφημένων συνδέσεων – ενώ ο συνολικός όγκος του κακόβουλου λογισμικού zero-day αυξήθηκε κατά 3%, φτάνοντας το 67,2% το 3ο τρίμηνο, το ποσοστό του κακόβουλου λογισμικού μέσω του Transport Layer Security (TLS) αυξήθηκε από 31,6% σε 47%. Ένα χαμηλότερο ποσοστό κρυπτογραφημένων zero-day θεωρείται προηγμένο, αλλά εξακολουθεί να είναι ανησυχητικό μιας και τα δεδομένα της WatchGuard δείχνουν ότι πολλοί οργανισμοί δεν αποκρυπτογραφούν αυτές τις συνδέσεις και επομένως έχουν κακή ορατότητα στον όγκο του κακόβουλου λογισμικού που χτυπά τα δίκτυά τους.

- Καθώς οι χρήστες κάνουν αναβαθμίσεις στις πιο πρόσφατες εκδόσεις των Microsoft Windows και Office, οι εισβολείς εστιάζουν σε νεότερες ευπάθειες – Ενώ τα μη επιδιορθωμένα αδύναμα σημεία παλαιότερων λογισμικών συνεχίζουν να αποτελούν πρόσφορο έδαφος για επιθέσεις, οι εισβολείς προσπαθούν να εκμεταλλευτούν αδυναμίες και στις πιο πρόσφατες εκδόσεις των διαδεδομένων προϊόντων της Microsoft. Στο 3ο τρίμηνο, το CVE-2018-0802, το οποίο εκμεταλλεύεται μια ευπάθεια στο Equation Editor του Microsoft Office, μπήκε στα 10 κορυφαία getaway antivirus malware ανά λίστα όγκου, φτάνοντας στον αριθμό 6, αφού εμφανίστηκε στην πιο διαδεδομένη λίστα κακόβουλων λογισμικών το προηγούμενο τρίμηνο. Επιπλέον, δύο Windows code injectors (Win32 /Heim.D και Win32 /Heri) βρέθηκαν στο νούμερο 1 και 6 στη λίστα με τους περισσότερους εντοπισμούς αντίστοιχα.

- Οι εισβολείς στόχευσαν δυσανάλογα την Αμερική – Η συντριπτική πλειονότητα των επιθέσεων δικτύου στόχευσε την Αμερική κατά τη διάρκεια του 3ου τριμήνου (64,5%) σε σχέση με την Ευρώπη (15,5%) και τις χώρες της Ασίας και του Ειρηνικού (20%).

- Οι συνολικές ανιχνεύσεις επιθέσεων δικτύου επανήλθαν σε μια πιο φυσιολογική τροχιά, αλλά εξακολουθούν να θέτουν σημαντικούς κινδύνους – Μετά από συνεχόμενα τρίμηνα αύξησης άνω του 20%, η υπηρεσία Intrusion Prevention Service (IPS) της WatchGuard εντόπισε περίπου 4,1 εκατομμύρια μοναδικές διεισδύσεις δικτύου το 3ο τρίμηνο. Η πτώση κατά 21% οδήγησε τους όγκους στα επίπεδα του 1ου τρίμηνου, τα οποία εξακολουθούσαν να είναι υψηλά σε σύγκριση με το προηγούμενο έτος. Η αλλαγή δεν σημαίνει απαραίτητα ότι οι εισβολείς εγκαταλείπουν, καθώς στρέφουν το ενδιαφέρον τους σε πιο στοχευμένες επιθέσεις.

- Η συντριπτική πλειοψηφία των επιθέσεων σε δικτυακές υποδομές μπορούν να αναγνωριστούν από μόλις 10 υπογραφές του IPS.

Από τις 4.095.320 επιθέσεις που εντοπίστηκαν από το IPS το 3o τρίμηνο, το 81% αποδόθηκε στις 10 αυτές συχνότερα εμφανιζόμενες υπογραφές. Στην πραγματικότητα, υπήρχε μόνο μια νέα υπογραφή στο top 10 του Q3, η ‘WEB Remote File Inclusion /etc/passwd’ (1054837), η οποία στοχεύει παλαιότερους, αλλά ακόμα ευρέως ενεργούς και σε χρήση διακομιστές web υπηρεσιών της Microsoft (IIS). H υπογραφή (1059160), που εντοπίζει SQL injection επιθέσεις, συνεχίζει να διατηρεί τη θέση της στην κορυφή της λίστας, από το 2ο τρίμηνο του 2019.

- Οι επιθέσεις σε δέσμες ενεργειών στα τελικά σημεία συνεχίζονται με ρυθμό ρεκόρ – Μέχρι το τέλος του 3ου τρίμηνο, η ευφυΐα απειλών AD360 της WatchGuard και το WatchGuard Endpoint Protection, Detection and Response (EPDR) είχαν ήδη δει 10% περισσότερα σενάρια επίθεσης από ό, τι είδαν σε όλο το 2020 (το οποίο, με τη σειρά του, είχε αύξηση 666% σε σχέση με το προηγούμενο έτος). Καθώς το υβριδικό εργατικό δυναμικό αρχίζει να μοιάζει με τον κανόνα και όχι με την εξαίρεση, μια ισχυρή περίμετρος δεν είναι πλέον αρκετή για να σταματήσει τις απειλές. Αν και υπάρχουν διάφοροι τρόποι για τους εγκληματίες του κυβερνοχώρου να επιτεθούν σε τελικά σημεία – από τα προγράμματα εκμετάλλευσης ευπάθειας εφαρμογών έως τις επιθέσεις εκτός περιμέτρου που βασίζονται σε δέσμες ενεργειών – ακόμη και εκείνες με περιορισμένες δεξιότητες μπορούν συχνά να εκτελέσουν πλήρως ένα ωφέλιμο φορτίο κακόβουλου λογισμικού με εργαλεία δέσμης ενεργειών όπως το PowerSploit, το PowerWare και το Cobalt Strike, αποφεύγοντας παράλληλα τον βασικό εντοπισμό τελικών σημείων.

- Μπορούν να παραβιαστούν ακόμη και domains που είναι συνήθως ασφαλή – Ένα ελάττωμα πρωτοκόλλου στο σύστημα αυτόματου εντοπισμού του Exchange Server της Microsoft επέτρεψε στους εισβολείς να συλλέγουν διαπιστευτήρια domain και να παραβιάζουν domains που είναι συνήθως αρκετά αξιόπιστα. Συνολικά, στο 3ο τρίμηνο, τα WatchGuard Fireboxes απέκλεισαν 5,6 εκατομμύρια κακόβουλα domains, συμπεριλαμβανομένων αρκετών νέων domains κακόβουλου λογισμικού που προσπάθησαν να εγκαταστήσουν λογισμικό κρυπτογράφησης, καταγραφές κλειδιών και trojan απομακρυσμένης πρόσβασης (RATs), καθώς και phishing domains μεταμφιεσμένα σε SharePoint τοποθεσίες για τη συλλογή διαπιστευτηρίων σύνδεσης του Office365 . Αν και μειώθηκε κατά 23% από το προηγούμενο τρίμηνο, ο αριθμός των αποκλεισμένων domains, εξακολουθεί να είναι αρκετά υψηλότερος από το επίπεδο του 4ου τρίμηνο του 2020 (1,3 εκατομμύρια). Αυτό υπογραμμίζει την κρίσιμη ανάγκη για τους οργανισμούς να εστιάζουν στις ενημερώσεις των διακομιστών, των βάσεων δεδομένων, των ιστότοπων και των συστημάτων με τις πιο πρόσφατες εκδόσεις για τον περιορισμό των τρωτών σημείων που τείνουν να εκμεταλλεύονται οι χάκερς.

- Ransomware, Ransomware, Ransomware – Μετά από μια απότομη πτώση το 2020, οι επιθέσεις ransomware έφθασαν το 105% του όγκου του 2020 μέχρι τα τέλη Σεπτεμβρίου (όπως προέβλεψε η WatchGuard στο τέλος του προηγούμενου τριμήνου) και είναι σε ρυθμό να φτάσουν το 150% μόλις αναλυθεί ολόκληρο το έτος δεδομένων του 2021. Οι λειτουργίες ransomware-as-a-service όπως το REvil και το GandCrap συνεχίζουν να χαμηλώνουν τον πήχη για εγκληματίες με ελάχιστες, ή καθόλου δεξιότητες κωδικοποίησης, παρέχοντας την υποδομή και το φορτίο κακόβουλου λογισμικού για την πραγματοποίηση παγκόσμιων επιθέσεων με αντάλλαγμα πληρωμής λύτρων.

- Το κορυφαίο περιστατικό κυβερνοασφάλειας του τριμήνου με την Kaseya, αποδεικνύει τη συνεχιζόμενη απειλή επιθέσεων στην ψηφιακή αλυσίδα εφοδιασμού – Λίγο πριν από την έναρξη διακοπών της 4ης Ιουλίου στις ΗΠΑ, δεκάδες οργανισμοί άρχισαν να αναφέρουν επιθέσεις ransomware εναντίον των τελικών τους σημείων. Η ανάλυση συμβάντων της WatchGuard περιέγραψε πώς μια επιχείρηση REvil ransomware-as-a-service (RaaS) είχε εκμεταλλευτεί τρεις ευπάθειες zero day, (συμπεριλαμβανομένων των CVE-2021-30116 και CVE-2021-30118) στο λογισμικό Kaseya VSA Remote Monitoring and Management (RMM) για να παραδώσει ransomware σε περίπου 1.500 εταιρίες και ενδεχομένως εκατομμύρια τελικά σημεία. Ενώ το FBI παραβίασε τελικά τους διακομιστές της ομάδας REvil και απέκτησε το κλειδί αποκρυπτογράφησης λίγους μήνες αργότερα, η επίθεση υπενθύμισε την ανάγκη των οργανισμών να λάβουν προληπτικά μέτρα όπως η χρήση zero-trust, η χρήση της αρχής του ελάχιστου δικαιώματος πρόσβασης των προμηθευτών και η διασφάλιση της ενημέρωσης των συστημάτων και της ενημέρωσης για την ελαχιστοποίηση των επιπτώσεων σε επιθέσεις στην αλυσίδα εφοδιασμού.

Οι τριμηνιαίες εκθέσεις της Watchguard βασίζονται σε ανώνυμα δεδομένα Firebox Feed από ενεργά WatchGuard Fireboxes των οποίων οι κάτοχοι έχουν συναινέσει να μοιράζονται δεδομένα για την άμεση υποστήριξη των ερευνητικών προσπαθειών του Threat Lab. Το 3ο τρίμηνο, η WatchGuard απέκλεισε συνολικά περισσότερες από 16,6 εκατομμύρια παραλλαγές κακόβουλου λογισμικού (454 ανά συσκευή) και περισσότερες από 4 εκατομμύρια απειλές δικτύου. Η πλήρης έκθεση περιλαμβάνει λεπτομέρειες σχετικά με πρόσθετες τάσεις κακόβουλου λογισμικού και δικτύου από το 3ο τρίμηνο του 2021, μια βαθύτερη ανάλυση σε απειλές που εντοπίστηκαν στο τελικό σημείο το 1ο εξάμηνο του 2021, προτεινόμενες στρατηγικές ασφάλειας και κρίσιμες συμβουλές άμυνας για επιχειρήσεις όλων των μεγεθών και σε οποιονδήποτε τομέα και πολλά άλλα.

Για περισσότερες λεπτομέρειες σχετικά με την έρευνα της WatchGuard, διαβάστε την πλήρη έκθεση Q3 2021 Internet Security Report εδώ: https://www.watchguard.com/wgrd-resource-center/security-report-q3-2021