Μιχάλης Βολιώτης

OT Security Engineer, GR/CY/HU

![]()

Κώστας Χρήστου

OT Business Development Manager, GR/CY/HU

![]()

Προκλήσεις

Οι προκλήσεις κυβερνοασφάλειας στο βιομηχανικό κλάδο είναι ένα θέμα που καθιστά ιδιαίτερη προσοχή. Σύμφωνα με διεθνή στατιστικά για το 2024:

- Το 73% των Οργανισμών που έχουν Βιομηχανικά συστήματα, έχουν ανακοινώσει τουλάχιστον κάποια αντιληπτή προσπάθεια διείσδυσης στα συστήματα αυτά,

- Το μέσο κόστος κυβερνοεπίθεσης στο Βιομηχανικό τομέα, υπέστη ραγδαία άνοδο, αγγίζοντας τα $830,000 ανά επίθεση.

Η ασφάλεια των ΟΤ (Operational Technology) δικτυών είναι εκ φύσεως αρκετά συνθέτη λόγω παλαιού εξοπλισμού σε πολλές περιπτώσεις και με πιο βασικές αρχές: τη Φυσική Ασφάλεια (Safety), την αδιάλειπτη λειτουργία του βιομηχανικού δικτύου (Availability), καθώς και την Ακέραια λειτουργία αυτού (Integrity). Θυμίζουμε, συγκριτικά, το CIA triad, Confidentiality – Integrity – Availability, από τον IT κόσμο.

Μια ενδεχόμενη διακοπή λειτουργίας ενός συστήματος ΟΤ μπορεί, λοιπόν, να έχει πολλές φυσικές συνέπειες όπως:

- ζημιές στον εξοπλισμό,

- οικονομικές συνέπειες,

- ακόμα και συνέπειες όσον αφορά την ανθρώπινη ζωή (το ΥΨΙΣΤΟ αγαθό).

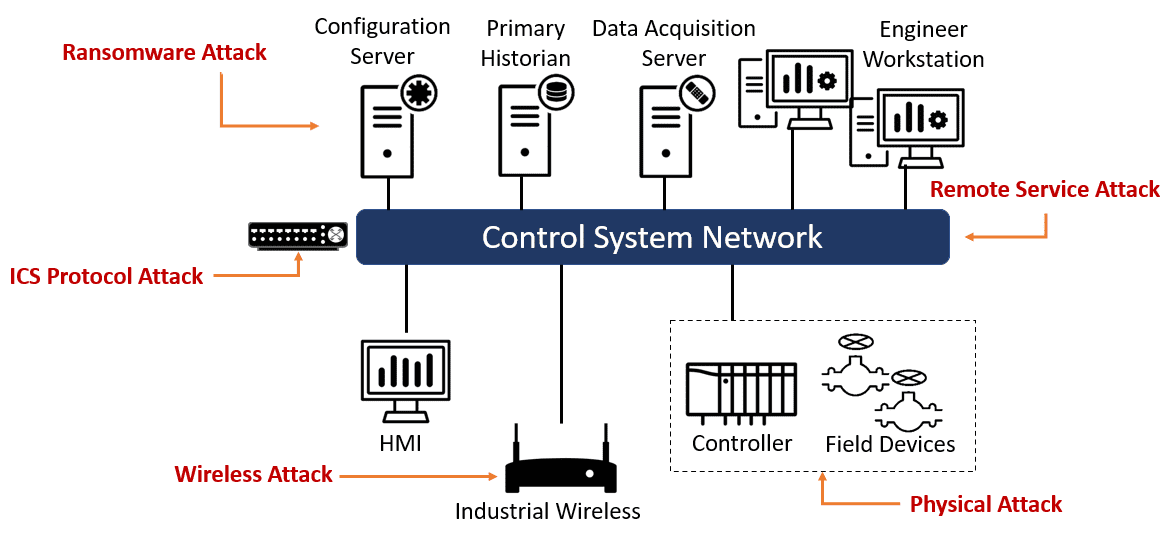

Five (5) most common ICS attacks

Μέτρα

Μελετώντας τα δύο (2) σημαντικότερα frameworks επί του θέματος, τα πολύ γνωστά NIST 800-82 και το ISA/IEC 62443, για την προστασία των βιομηχανικών δικτύων εφαρμόζουμε μέτρα όπως:

- Διαχωρισμός δικτύων (segmentation): Το ΙΤ (Information Technology) δίκτυο ενός εργοστασίου ή μια κρίσιμης υποδομής θα πρέπει να διαχωρίζεται από το ΟΤ με ξεχωριστά τείχη προστασίας (firewalls) απομονώνοντας στο μέγιστο δυνατό την επικοινωνίας μεταξύ τους (major boundary) για τον περιορισμό εξάπλωσης μιας απειλής στο βιομηχανικό δίκτυο.

- Έλεγχος πρόσβασης (access control): «Ποιος» και «πότε» συνδέθηκε στο βιομηχανικό δίκτυο και αυστηρή εξουσιοδότηση πρόσβασης στα συστήματα.

- Παρακολούθηση δικτύου (network monitoring): Συνεχής παρακολούθηση του βιομηχανικού δικτύου για απειλές και ύποπτη δραστηριότητα με συστήματα IDS (Intrusion Detection Systems) και IPS (Intrusion Prevention System).

- Σχέδια αντιμετώπισης έκτακτης ανάγκης (incident response): H αντιμετώπιση περιστατικού κυβερνοασφάλειας θα πρέπει να εντοπίζεται το συντομότερο και να υπάρχει σχέδιο αποκατάστασης της πιθανής βλάβης λόγω κάποιας απειλής. Αυτό προϋποθέτει συστήματα παρακολούθησης της κίνησης δικτύου και αυτοματισμούς διαχείρισης του συμβάντος (playbook).

Incident Response Life Cycle Principles

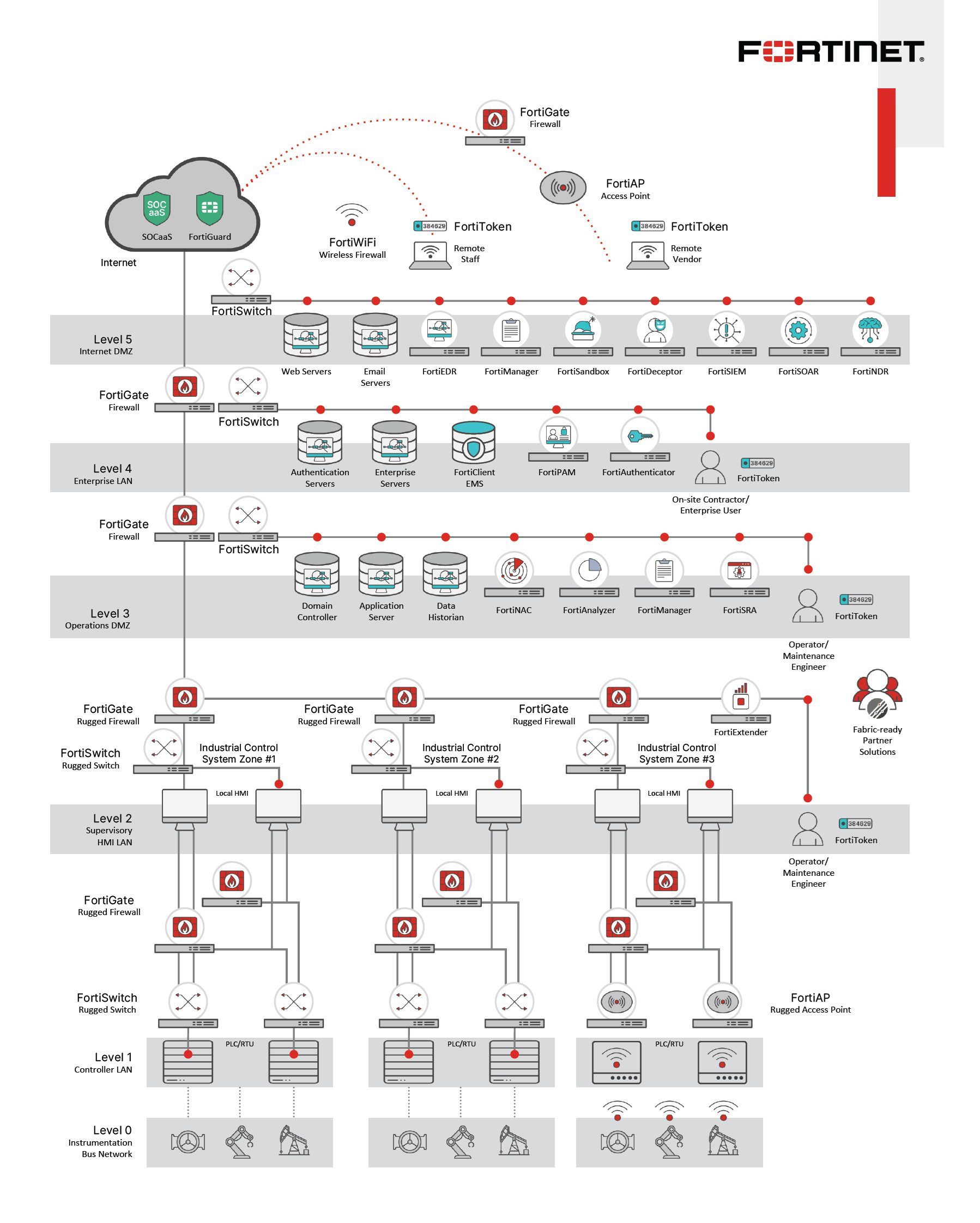

H Fortinet στο ΟΤ

Η Λύση Κυβερνοασφάλειας της Fortinet για κρίσιμες υποδομές και εργοστασιακά δίκτυα ανταποκρίνεται σε κάθε είδους απειλές, συνδυάζοντας τον ΙΤ αλλά και τον ΟΤ «κόσμο» ενός οργανισμού. Αποτελούν μια ολοκληρωμένη ΠΛΑΤΦΟΡΜΑ (Security Platform) με λύσεις σε όλα τα επίπεδα, επιτρέποντας έτσι την αδιάλειπτη και ασφαλής λειτουργία των συστημάτων.

#1 Μπορεί να δώσει απάντηση στο βασικό ερώτημα για το πόσοι servers, workstations, PLCs και HMIs βρίσκονται συνδεδεμένα στο ΟΤ δίκτυο (asset inventory) και που ακριβώς βρίσκονται.

To FortiGate σε συνδυασμό με ένα FortiSwitch μας δίνει πλήρης ορατότητα του δικτύου. Αυτό μπορεί να επεκταθεί περαιτέρω για βιομηχανικά ασύρματα δίκτυα με την ενσωμάτωση του FortiAP ή του FortiExtender.

#2 Το εν λόγω technology stack αναλαμβάνει και τον προαναφερόμενο διαχωρισμό των δύο αυτών κόσμων.

#3 Ο έλεγχος πρόσβασης επιτυγχάνεται με:

- το FortiNAC για ανίχνευση συσκευών (scanning with active and passive methods), κατηγοριοποίηση (profiling) και έλεγχο πρόσβασης (access control),

- τον FortiAuthenticator για ενιαία διαχείριση χρηστών και εξουσιοδότηση πρόσβασης (central account management)

#4 Ο έλεγχος απομακρυσμένης πρόσβασης απαιτεί λύσεις όπως το FortiPAM (Privileged Account Management) σε συνδυασμό με το FortiToken (OTP) που προσφέρει την δυνατότητα διαχείρισης της πρόσβασης των χρηστών σε κρίσιμα συστήματα με προσέγγιση zero trust και πλήρης καταγραφή της αλληλεπίδρασης του χρήστη με τα συστήματα αυτά όπως (session recording, logging and scheduled access after approval.

#5 Τέλος, προϊόντα όπως το FortiAnalyzer, FortiNDR for OT & FortiDeceptor, παρέχουν κεντρική παρακολούθηση με ΟΤ intelligence, reporting σύμφωνα με τα παραπάνω βιομηχανικά πρότυπα, δυνατότητες άμεσης αντίληψης και απόκρισης επιθέσεων, από ένα εύχρηστο γραφικό περιβάλλον ιδανικό ακόμα και σε κλειστά ΟΤ δίκτυα (air-gapped).

Όλα τα προϊόντα ενισχύουν την ολιστική άμυνα του βιομηχανικού δικτύου για την αντιμετώπιση των κυβερνοεπιθέσεων.

Συμπέρασμα

Οι επιχειρήσεις βρίσκονται σε μια συνεχή διαδικασία αναζήτησης συγχρόνων πρακτικών που θα τους επιτρέψουν να λειτουργούν με ασφάλεια και μεγαλύτερη αποτελεσματικότητα σε μικρότερους χρόνους. Οι δυο κόσμοι του ΙΤ (Information Technology) και του ΟΤ (Operational Technology) προσεγγίζονται ξεχωριστά αλλά παραταύτα είναι αλληλένδετοι.

Τα περισσότερα πράγματα, όπως και στον κόσμο της Πληροφορικής και δει της Κυβερνοασφάλειας, είναι ένα ταξίδι (ένας μαραθώνιος στο repeat όπως συνηθίζει να αναφέρει ένα φίλος του χώρου), το οποίο οφείλουμε να το διανύσουμε τόσο με εσωτερικούς συνοδοιπόρους, αλλά και με συμμάχους αξιόπιστους Integrators, Service Providers & Κατασκευαστές, όπως τη Fortinet.

Fortinet OT Security Stack following the Purdue Model