Security is Broken. Long Live Security

Sr. Director, Cybersecurity Evangelist

Delinea – www.delinea.com

Στη Delinea έχουμε γράψει αρκετά για το πώς έχουν αυξηθεί οι παραβιάσεις των identities, τροφοδοτούμενες από τον μετασχηματισμό στο cloud, μια διευρυνόμενη επιφάνεια επίθεσης και τη μαζική απομακρυσμένη VPN πρόσβαση λόγω της αύξησης της εργασίας από το σπίτι. Οι επιχειρήσεις παγκοσμίως αναπτύσσουν έναν αυξανόμενο αριθμό εικονικών συστημάτων, workloads και δεδομένων στο cloud. Eξωτερικοί συνεργάτες έχουν πλέον πρόσβαση στο IT. Αυτό καθιστά πιο δύσκολο για τις ομάδες ασφαλείας να ορίσουν και να υπερασπιστούν μια περίμετρο και να αντιμετωπίσουν τα τρωτά σημεία σε αυτήν την εκτεταμένη επιφάνεια επίθεσης του υβριδικού IT. Αυτή είναι μια σημαντική ανησυχία για όλους τους οργανισμούς, επειδή το 70% με 80% των παραβιάσεων δεδομένων αφορούν παραβιασμένα προνομιακά credentials. Μας νοιάζει γιατί το cloud προσθέτει σε αυτήν την επιφάνεια επίθεσης με νέα identities και οι επιτιθέμενοι απλά προσαρμόζονται.

Πώς το καταφέρνουμε αυτό όταν αγωνιζόμαστε να ασφαλίσουμε την πρόσβαση στην παραδοσιακή μας data center υποδομή; Η απάντηση είναι η σύγχρονη Διαχείριση Προνομιακής Πρόσβασης (PAM) σε συνδυασμό με τις αρχές του Zero Trust .

Μια ακόμη πιο σύντομη ιστορία του Zero-Trust.

To Zero-Trust δεν είναι κάτι νέο. Υπάρχει εδώ και λίγο καιρό (εννοιολογικά, από το 2005 από το Jericho Forum, αλλά η εταιρεία αναλυτών Forrester το διέδωσε με το ψευδώνυμο Zero Trust το 2010). Αναμφισβήτητα ήταν μπροστά από την εποχή του, προσβλέποντας τη στροφή που θα έφερνε μελλοντικά το cloud. Σήμερα κερδίζει δυναμική, καθώς το cloud προστίθεται στην IT υποδομή και καθώς οι κατασκευαστές λύσεων ασφάλειας ενσωματώνουν τη Zero Trust μεθοδολογία στα προϊόντα τους.

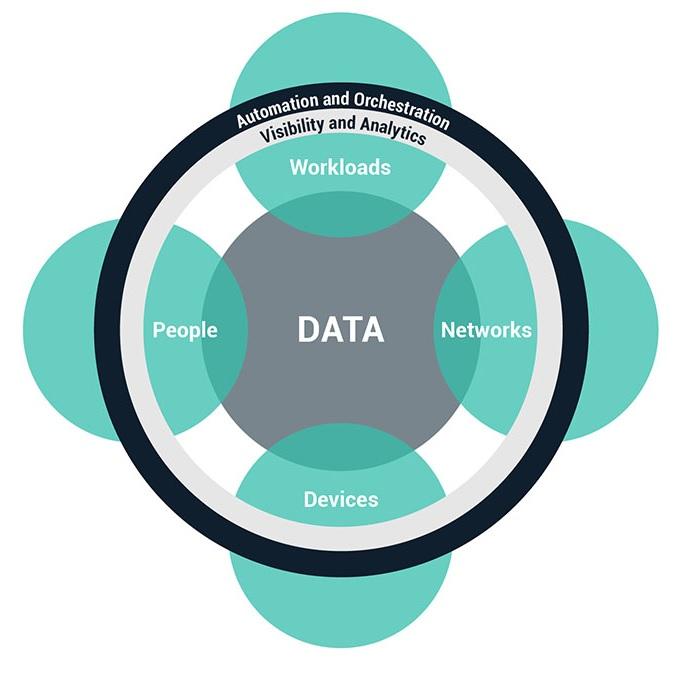

Εάν δεν είστε ήδη εξοικειωμένοι με το Zero Trust, είναι ένα πλαίσιο ασφαλείας που εστιάζει στην αποπαραμετροποίηση και το micro-segmentation σε επίπεδο δικτύου και συσκευών. Έτσι ξεκίνησε η ζωή του Zero Trust, στο domain παρόχων δικτύου όπως η Palo Alto Networks, η Cisco και η Twingate .

Το 2017, η Forrester επέκτεινε αυτό το πλαίσιο ως Zero Trust Extended Ecosystem Platforms, παρέχοντας στους οργανισμούς (και στους κατασκευαστές) πρόσθετες διεξόδους. To Zero Trust είναι μια σύγχρονη βέλτιστη πρακτική ασφάλειας σε συνδυασμό με το σύγχρονο PAM ως μια προσέγγιση ασφάλειας με επίκεντρο το identity (έναντι του δικτύου) σε έναν υβριδικό κόσμο πληροφορικής.

PoLP ως η σύνδεση μεταξύ Zero Trust και PAM

Δεν μπορείτε να αγοράσετε το Zero Trust. Το Zero Trust δεν είναι προϊόν. Είναι ένα μοντέλο, ιδέα ή πλαίσιο. Εναπόκειται σε κατασκευαστές όπως η Delinea να ενσωματώσουν τις αρχές και την καθοδήγησή της στα προϊόντα τους.

Το Zero Trust και το PAM ευθυγραμμίζονται με την ιδέα ότι οι άνθρωποι είναι ο πιο αδύναμος κρίκος. Κάνουμε λάθη, πέφτουμε θύματα επιθέσεων κοινωνικής μηχανικής (social engineering). Κάποιοι μπορεί να δωροδοκηθούν ή και να εκβιαστούν ή γενικά δεν υπάρχει ισχυρή υγιεινή κωδικών πρόσβασης. Επομένως, δεν έχει νόημα να εμπιστευόμαστε συνηθισμένες πρακτικές των «keys to the kingdom» credentials από τους administrators. Με αυτόν τον τρόπο, αυξάνουμε το ρίσκο μιας κρίσιμης διακοπής λειτουργίας, μιας διαρροής δεδομένων ή μιας επίθεσης ransomware.

Μπορούμε να το επιλύσουμε αυτό μέσω της Αρχής του Ελάχιστου Προνομίου ( PoLP, Principle of Least Privilege), μια βασική ιδέα ασφάλειας στο Zero Trust και το PAM. Το PoLP υποστηρίζει την εξάλειψη της εμπιστοσύνης στους χρήστες, υποχρεώνοντάς τους να περνούν τακτικά τη μέρα τους χρησιμοποιώντας έναν ατομικό (όχι κοινόχρηστο) λογαριασμό με ελάχιστα δικαιώματα. Εάν χρειάζονται πραγματικά περισσότερα, πρέπει να επαληθεύσουμε τον χρήστη και το αίτημα, παραχωρώντας μόνο ό,τι είναι απαραίτητο για περιορισμένο χρονικό διάστημα. Έτσι, εάν το identity του χρήστη παραβιαστεί, η ακτίνα της ζημιάς περιορίζεται και αποτρέπεται το lateral movement εντός του δικτύου.

Το «Εμπιστεύσου αλλά Επαλήθευσε» είναι τώρα «Ποτέ μην Εμπιστεύεσαι, πάντα Επαλήθευσε».

Αυτός είναι ένας τρόπος “ας μην εμπιστευόμαστε σιωπηρά τους διαχειριστές μας ότι κάνουν το σωστό με τους προνομιακούς λογαριασμούς”, επειδή η ιστορία μας λέει ότι αυτό δεν είναι καλή ιδέα. Είναι το αντίθετο από την εποχή που οι διαχειριστές είχαν εν λευκώ πρόσβαση σε λογαριασμούς superuser όπως root, local admins, oracle, cisco, sa , admin και άλλους ενσωματωμένους λογαριασμούς διαχειριστή. Το παλιό δόγμα ασφαλείας του “εμπιστεύσου αλλά επαλήθευσε” αντικαθίσταται από το “ποτέ μην εμπιστεύεσαι, πάντα επαλήθευσε”.

Πράγματα που πρέπει να αναζητήσετε σε μια λύση PAM

Πρέπει να αξιολογήσετε κριτικά την ικανότητα της PAM λύσης σας να υποστηρίζει τη μηδενική εμπιστοσύνη σε δύο μέτωπα. Το ένα είναι η ικανότητά του να υποστηρίζει τα Ελάχιστα Προνόμια (Least Privilege). Το άλλο είναι εάν ο προμηθευτής του PAM το σχεδίασε για να υποστηρίζει υβριδική υποδομή πληροφορικής που βασίζεται στο cloud.

Υπάρχουν δύο κρίσιμα κινούμενα μέρη του PAM. Η Gartner τα ορίζει ως Προνομιακή Διαχείριση Λογαριασμού και Συνεδρίας (PASM) και Διαχείριση Κλιμάκωσης και Εκχώρησης Προνομίων (PEDM). Πιο απλά, το PASM σάς επιτρέπει να τοποθετείτε κοινόχρηστους προνομιακούς λογαριασμούς σε ένα ασφαλές vault μόνο για καταστάσεις έκτακτης ανάγκης. Το PEDM είναι το τμήμα που δίνει τη δυνατότητα σε έναν χρήστη με ελάχιστα δικαιώματα να κλιμακώσει και να εκτελέσει προνομιακές εργασίες. Λειτουργούν από κοινού, επομένως η λύση PAM σας χρειάζεται και τα δύο για ασφάλεια Zero Trust, αλλά μόνο ένα vault είναι ανεπαρκές.

Στη συνέχεια, με την IT υποδομή να μην περιορίζεται πλέον από μια υπερασπίσιμη περίμετρο (το data center σας), οι παλαιού τύπου λύσεις PAM που έχουν δημιουργηθεί για αυτό το παράδειγμα είναι ακατάλληλες και δεν μπορούν να προσαρμοστούν. Αυτό που απαιτείται είναι μια σύγχρονη SaaS πλατφόρμα για κεντρική διαχείριση πολιτικών PAM και κατανεμημένους clients για την επιβολή των πολιτικών στα κατανεμημένα VPC, VNet και τα πολλαπλά cloud.

Με αυτό, το αποτέλεσμα είναι μια λύση PAM που υποστηρίζει σύγχρονες ανάγκες που βασίζονται στο cloud, ευθυγραμμισμένες με τις αρχές της Μηδενικής Εμπιστοσύνης που προστατεύουν την κρίσιμη υποδομή πληροφορικής και τα δεδομένα σας από identity-σχετιζόμενες επιθέσεις.

Για περισσότερες λεπτομέρειες, επισκεφθείτε τη Delinea στο delinea.com

Tony Goulding

Tony Goulding