Μολονότι η Ιαπωνία προχωρά στην υιοθέτηση μοναδικών και μερικές φορές ασύμβατων τεχνολογικών προτύπων, τα οποία συχνά περιγράφονται ως Galapagosization, όμως όταν πρόκειται για τραπεζικό κακόβουλο λογισμικό, η χώρα διατρέχει σοβαρό κίνδυνο. Οι επιθέσεις στο online banking δεν αποτελούν νέο φαινόμενο στην Ιαπωνία και η χώρα έχει κληθεί να αντιμετωπίσει πολλές σημαντικές επιθέσεις το τελευταίο έτος. Για παράδειγμα το Infostealer.Torpplar στόχευε σε εμπιστευτικές πληροφορίες που αφορούσαν ειδικά τις online τράπεζες και τις πιστωτικές κάρτες στην Ιαπωνία. Επιπλέον, παραλλαγές του Infostealer.Bankeiya χρησιμοποιούν διάφορες μεθόδους συμπεριλαμβανομένων των zero-day ευπαθειών και exploit kits με στόχο Ιάπωνες χρήστες.. Η εθνική υπηρεσία της Ιαπωνίας σε έκθεση της ανέφερε ότι έχουν υποκλαπεί ποσά που φθάνουν τα $11,840,000 το 2013 από κυβερνοεπιθέσεις, ενώ από τις 9 Μαΐου του 2014 έως σήμερα έχουν κλαπεί $14,170,000 ξεπερνώντας ήδη τα συνολικά ποσά του περασμένου έτους και έχοντας ακόμα μισό χρόνο να διανύσουμε.

Ένα άλλο διάσημο τραπεζικό Trojan, το Neverquest ή Trojan.Snifula, συνεχίζει να εξελίσσεται και να αναπτύσσει νέα χαρακτηριστικά για να υποκλέψει περισσότερες εμπιστευτικές online τραπεζικές πληροφορίες από την τελευταία φορά που αναφερθήκαμε σε αυτό. Η Symantec έχει παρατηρήσει την πρόσφατη δραστηριότητα του Neverquest, το οποίο ειδικεύεται στην υποκλοπή πληροφοριών, κατά την διάρκεια των τελευταίων μηνών.

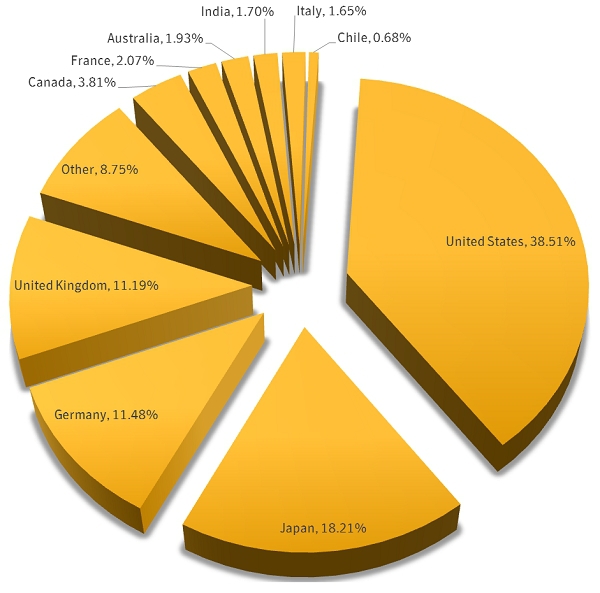

Τα συστήματα μέτρησης μας δείχνουν ότι από τον περασμένο Δεκέμβριο περισσότερο από το ήμισυ των περιστατικών της Snifula συνέβησαν στις Ηνωμένες Πολιτείες ή στην Ιαπωνία.

Σχήμα 1. Snifula περιστατικά ανά χώρα

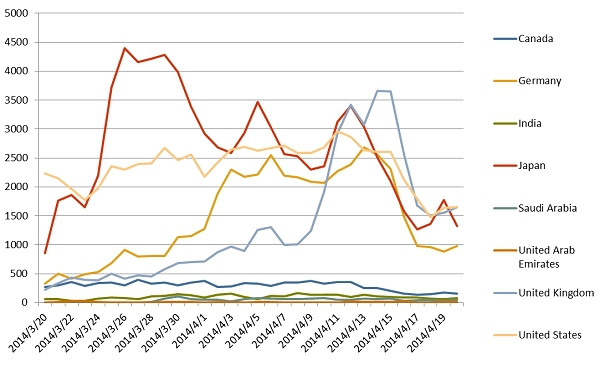

Το γράφημα που εμφανίζεται στο Σχήμα 2 δείχνει τον αριθμό των μολύνσεων που προκάλεσε το Snifula ανά χώρα σε διάστημα ενός μηνός και σαφώς δείχνει μια αξιοσημείωτη άνοδο των μολύνσεων στην Ιαπωνία στα τέλη Μαρτίου.

Εικόνα 2. Αριθμός μολύνσεων ανά χώρα για διάστημα ενός μηνός.

Όπως αναφέρθηκε πρόσφατα στο blog Snifula, η απειλή βρίσκεται σε εξέλιξη από το 2006. Το trojan Snifula περιέχει πολλά χαρακτηριστικά για την υποκλοπή εμπιστευτικών πληροφοριών από παραβιασμένους υπολογιστές, συμπεριλαμβανομένων:

• Καταγραφή πληκτρολόγησης

• Screenshot και λήψη βίντεο

• Απομακρυσμένος έλεγχος

• Εξαγωγή και υποκλοπή αποθηκευμένου user name και password

• Υποκλοπή ψηφιακού πιστοποιητικού

• Επιθέσεις Man-in-the-browser (MitB)

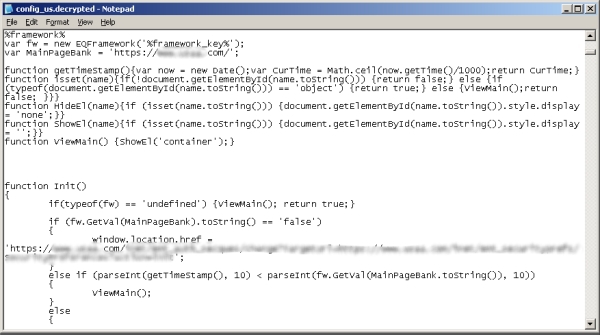

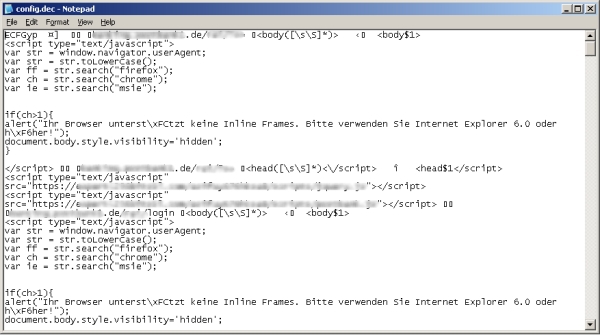

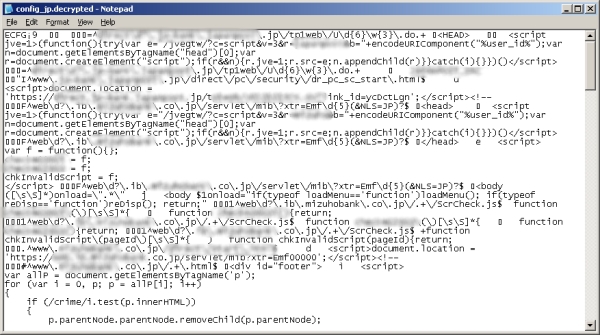

Μόλις το Snifula μολύνει έναν υπολογιστή, κατεβάζει ένα configuration αρχείο από ένα command-and-control (C&C) server. Το configuration αρχείο είναι ειδικά κατασκευασμένο για κάθε στόχο. Για παράδειγμα, τα σχήματα 3, 4 και 5 δείχνουν configuration αρχεία για τις ΗΠΑ, τη Γερμανία και την Ιαπωνία.

Σχήμα 3. Configuration Αρχείο για τις ΗΠΑ

Σχήμα 4. Αρχείο configuration για τη Γερμανία

Σχήμα 5. Αρχείο configuration για την Ιαπωνία

Τα configuration αρχεία αποτελούνται κυρίως από δύο μέρη. Το πρώτο μέρος συνιστάται από κώδικα, ο οποίος χρησιμοποιείται για επιθέσεις MitB. Αυτός ο κώδικας εισχωρεί σε στοχευμένες ιστοσελίδες για να εμφανίσει παραπλανητικά μηνύματα, τα οποία συχνά ζητούν από τους χρήστες να υποβάλουν ευαίσθητα δεδομένα, όπως προσωπικές πληροφορίες, προσωπικούς αριθμούς αναγνώρισης (PIN), αριθμούς επαλήθευσης συναλλαγών (TAN), κωδικούς External Transfer (ETP), κωδικούς Telephone Banking (TBP), One Time κωδικούς (OTP), απαντήσεις στις ερωτήσεις ασφαλείας ή οποιαδήποτε άλλη πληροφορία απαιτείται για τη μεταφορά χρημάτων.

Το δεύτερο μέρος κάθε configuration αρχείου αποτελείται από μια λίστα συμβολοσειρών. Η απειλή παρακολουθεί τις ιστοσελίδες που επισκέπτονται οι χρήστες και ξεκινά την σύνδεση όταν οποιαδήποτε από τις συμβολοσειρές στο configuration αρχείο ταιριάζει με μέρος του URL ή με το περιεχόμενο της ιστοσελίδας. Δεν υπάρχουν σημαντικές διαφορές μεταξύ των configuration για τις ΗΠΑ και την Ιαπωνία όσον αφορά την λίστα των συμβολοσειρών. Μπορούμε να δούμε περίπου 400 συμβολοσειρές που συνδέονται με την κοινωνική δικτύωση, τη διαχείριση πελατειακών σχέσεων, το Web mail, τα μηνύματα, το cloud computing, την αποθήκευση, τα οικονομικά θέματα, τις online ταινίες, τη κοινή χρήση φωτογραφιών και τις υπηρεσίες παιχνιδιών. Αποτελεί πραγματικότητα το γεγονός ότι οι περισσότερες online υπηρεσίες, τόσο για τους καταναλωτές όσο και για τους εταιρικούς χρήστες, περιλαμβάνονται.

Το configuration αρχείο για την Ιαπωνία, το οποίο χρησιμοποιείται από την τελευταία παραλλαγή του Snifula, απαριθμεί ως στόχους μόνο οκτώ μεγάλα Ιαπωνικά χρηματοπιστωτικά ιδρύματα, σε σύγκριση με τα δέκα που απαριθμεί το Γερμανικό configuration αρχείο και περισσότερα από 50 που απαριθμούνται στις ΗΠΑ.

Συνολικά οκτώ Ιαπωνικές εταιρείες χρηματοπιστωτικών υπηρεσιών αποτέλεσαν στόχο για την παραλλαγή Snifula, γεγονός το οποίο ποσοτικά μπορεί να μην φαίνεται μεγάλος αριθμός, ωστόσο, αναμένεται να αυξηθεί σημαντικά ο αριθμός. Μια άλλη οικογένεια κακόβουλου λογισμικού, η οποία είναι ευρέως γνωστή και αποσκοπεί σε οικονομικά κίνητρα είναι το Trojan.Zbot, το οποίο είναι γνωστό ότι στοχεύει σε τοπικές τράπεζες, οι οποίες είναι λιγότερο γνωστές εκτός των περιοχών δράσης τους. Λόγω του ότι ο πηγαίος κώδικας για το Zbot διέρρευσε online, οι επιτυχημένες μέθοδοι που χρησιμοποιεί και οι τεχνικές του είναι πλέον γνωστές από την underground κοινότητα. Λαμβάνοντας υπόψη τα παραπάνω δεν υπάρχει πλέον καμία αμφιβολία ότι το Snifula θα κάνει ή έχει κάνει ήδη ενημέρωση έτσι ώστε να στοχεύσει σε εταιρείες οικονομικών υπηρεσιών στην Ιαπωνία.

Στην εποχή μας βασιζόμαστε σε πολλές online υπηρεσίες για να πραγματοποιήσουμε οικονομικές συναλλαγές, να αποστείλουμε ηλεκτρονικά μηνύματα, να έρθουμε σε επαφή με φίλους και να μοιραστούμε δεδομένα με άλλα άτομα τόσο στον χώρο εργασίας μας όσο και στην προσωπική μας ζωή. Δυστυχώς, αυτές οι υπηρεσίες αποτελούν πρωταρχικό στόχο για τους επιτιθέμενους. Για να προστατευτείτε η Symantec συνιστά να διατηρήσετε τον υπολογιστή και λογισμικό ασφαλείας σας πάντα ενημερωμένο.

Η Symantec παρέχει τα ακόλουθα για την προστασία σας έναντι αυτής της απειλής:

Antivirus

IPS