- Εξελισσόμενο Τοπίο: Η Check Point Research (CPR) αποκαλύπτει μια αναλυτική μελέτη που εξετάζει την αύξηση των επιθέσεων ransomware σε συστήματα Linux, κάνοντας συγκρίσεις με αντίστοιχα συστήματα Windows.

- Τάση Απλοποίησης: Η ανάλυση της CPR αποκαλύπτει μια αξιοσημείωτη τάση απλοποίησης μεταξύ των οικογενειών ransomware που στοχεύουν στο Linux. Οι βασικές λειτουργίες μειώνονται σε βασικές διαδικασίες κρυπτογράφησης, καθιστώντας αυτές τις απειλές δυσδιάκριτες και δύσκολες στον εντοπισμό

- Πληροφορίες Κρυπτογράφησης: Μια συγκριτική εξέταση των τεχνικών κρυπτογράφησης μεταξύ Windows και Linux αποκαλύπτει μια προτίμηση για τους αλγόριθμους ChaCha20/RSA και AES/RSA στο ransomware της Linux.

Σε μια πρόσφατη μελέτη που διεξήγαγε η Check Point Research (CPR), μια σε βάθος εξέταση των επιθέσεων ransomware σε συστήματα Linux και Windows ρίχνει φως στις εξελισσόμενες τάσεις των απειλών στον κυβερνοχώρο. Καθώς οι επιθέσεις ransomware σε συστήματα Linux, ιδίως σε συστήματα ESXi, έχουν σημειώσει έξαρση τα τελευταία χρόνια, η CPR εμβαθύνει στις ιδιαιτερότητες αυτών των περιστατικών, κάνοντας συγκρίσεις με τα αντίστοιχα σε Windows.

Παραδοσιακά, οι απειλές ransomware στόχευαν κυρίως περιβάλλοντα Windows. Ωστόσο, το τοπίο εξελίσσεται, με το ransomware που επικεντρώνεται στο Linux να κερδίζει έδαφος. Η μελέτη της CPR αναλύει 12 εξέχουσες οικογένειες ransomware που είτε στοχεύουν άμεσα συστήματα Linux είτε διαθέτουν δυνατότητες cross-platform, επιτρέποντάς τους να μολύνουν αδιακρίτως τόσο τα Windows όσο και το Linux.

Η “κυκλοφορία” του πηγαίου κώδικα του Babuk το 2021 έπαιξε καθοριστικό ρόλο στη διάδοση διαφόρων οικογενειών ransomware. Αυτό που ξεχωρίζει το ransomware που στοχεύει στο Linux είναι η σχετική απλότητα σε σύγκριση με τα αντίστοιχα των Windows. Πολλές από αυτές τις απειλές που επικεντρώνονται στο Linux βασίζονται σε μεγάλο βαθμό στη βιβλιοθήκη OpenSSL, με τους αλγόριθμους κρυπτογράφησης ChaCha20/RSA και AES/RSA να αναδεικνύονται ως οι πιο συνηθισμένοι αλγόριθμοι κρυπτογράφησης σε όλα τα δείγματα που αναλύθηκαν.

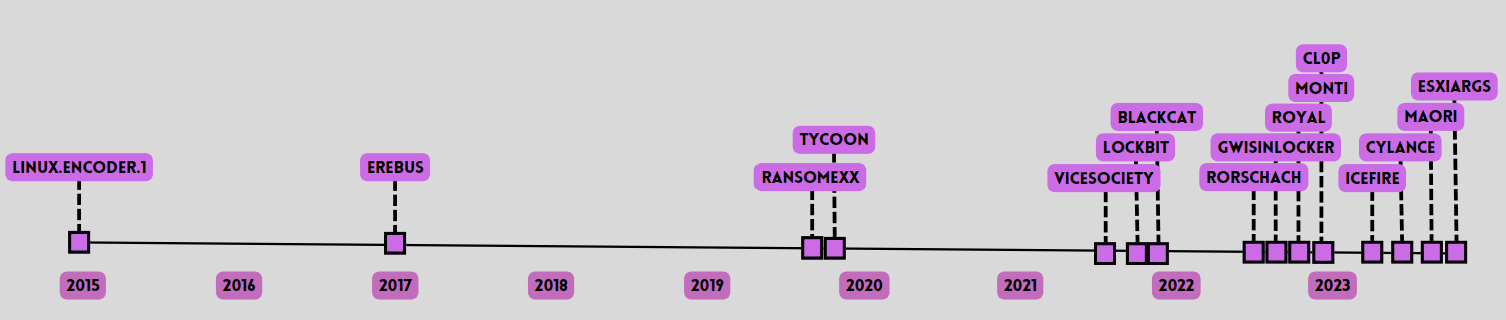

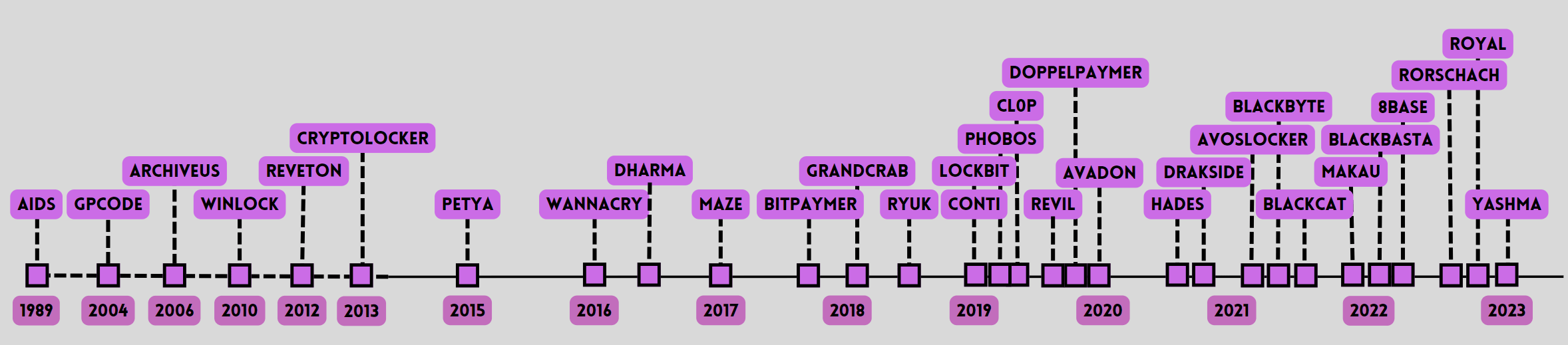

Εξετάζοντας την ιστορική εξέλιξη του ransomware, το πρώτο αναγνωρίσιμο δείγμα χρονολογείται από το 1989 και αφορούσε συστήματα Windows. Μόλις το 2015, με το Linux.Encoder.1, το ransomware που αφορά ειδικά στο Linux απέκτησε απήχηση. Παρά την ωριμότητα του ransomware σε συστήματα Windows, οι δυνατότητες δεν μεταφέρθηκαν άμεσα στο Linux μέχρι τα τελευταία χρόνια, γεγονός που σηματοδοτείται από τη σημαντική αύξηση των επιθέσεων από το 2020 και μετά.

Γράφημα 1 – Οικογένειες Linux ransomware.

Γράφημα 2 – Οικογένειες Windows ransomware.

Η μελέτη της CPR αποκαλύπτει μια τάση απλοποίησης μεταξύ των οικογενειών ransomware που στοχεύουν στο Linux. Οι βασικές λειτουργίες συχνά περιορίζονται σε βασικές διαδικασίες κρυπτογράφησης, βασιζόμενες σε μεγάλο βαθμό σε εξωτερικές διαμορφώσεις και σενάρια, καθιστώντας τα ασύλληπτα και δύσκολα ανιχνεύσιμα. Η έρευνα αναδεικνύει επίσης ξεχωριστές στρατηγικές, εστιάζοντας ιδιαίτερα σε συστήματα ESXi, και εντοπίζει ευπάθειες σε εκτεθειμένες υπηρεσίες ως πρωταρχικούς φορείς εισόδου.

Το ransomware σε Linux είναι στρατηγικά προσαρμοσμένο για μεσαίους και μεγάλους οργανισμούς

Το ransomware σε Linux διαφέρει σημαντικά από τα αντίστοιχα των Windows όσον αφορά τον στόχο και την κατηγορία των θυμάτων. Ενώ τα Windows είναι διαδεδομένα σε προσωπικούς υπολογιστές και σταθμούς εργασίας χρηστών, το Linux κυριαρχεί σε ορισμένες εγκαταστάσεις διακομιστών. Το ransomware Linux εστιάζει κυρίως σε εκτεθειμένους διακομιστές ή σε εκείνους που βρίσκονται εντός του εσωτερικού δικτύου, στους οποίους η πρόσβαση γίνεται με αναστροφή από τις μολύνσεις των Windows. Αυτός ο προσανατολισμός υποδεικνύει μια σαφή τάση – το ransomware Linux είναι στρατηγικά προσαρμοσμένο για μεσαίους και μεγάλους οργανισμούς, σε αντίθεση με τις πιο γενικευμένες απειλές που θέτει το ransomware των Windows. Οι ιδιαίτερες εσωτερικές δομές των δύο συστημάτων επηρεάζουν επίσης τις προσεγγίσεις των επιτιθέμενων στην επιλογή φακέλων και αρχείων για κρυπτογράφηση, με τα δείγματα που προσανατολίζονται στο Linux να αποφεύγουν συχνά κρίσιμους καταλόγους για να αποφευχθεί η καταστροφή του συστήματος. Αυτό υπογραμμίζει τη στοχευμένη και εξελιγμένη φύση του Linux ransomware σε σύγκριση με αυτό σε Windows.

Συγκρίνοντας τις τεχνικές κρυπτογράφησης μεταξύ συστημάτων Windows και Linux, η CPR αποκαλύπτει μια προτίμηση για το OpenSSL στο ransomware Linux, με το AES ως κοινό ακρογωνιαίο λίθο κρυπτογράφησης και το RSA ως την κύρια ασύμμετρη επιλογή. Αυτή η ομοιομορφία μεταξύ διαφορετικών φορέων απειλών υπογραμμίζει το εξελισσόμενο τοπίο των απειλών στον κυβερνοχώρο.

Οι πελάτες της Check Point παραμένουν προστατευμένοι από Ransomware

Οι πελάτες της Check Point παραμένουν προστατευμένοι από τις απειλές που καλύπτονται από αυτή την έρευνα, ενώ χρησιμοποιούν το Check Point Harmony Endpoint , και το Threat Emulation – τα οποία παρέχουν ολοκληρωμένη κάλυψη από τακτικές επίθεσης και τύπων αρχείου.

Το Check Point Anti-Ransomware, μια λύση προστασίας Ransomware, προστατεύει τους οργανισμούς από τις πιο εξελιγμένες επιθέσεις ransomware και ανακτά με ασφάλεια τα κρυπτογραφημένα δεδομένα. Το Anti-Ransomware προσφέρεται ως μέρος του Harmony Endpoint, της ολοκληρωμένης λύσης ασφάλειας τελικών σημείων της Check Point. Το Harmony Endpoint παρέχει ολοκληρωμένη προστασία τελικών σημείων στο υψηλότερο επίπεδο ασφαλείας

- Ransomware.Wins.HelloKitty.ta.D

- Wins.GwisinLocker.ta.A

- Wins.Clop.ta.I

- Wins.Royal.ta.B

- Wins.IceFire.ta.A

- Wins.Monti.ta.A

- Wins.ESXi.ta.B

- Wins.Babuk.ta.A

- Wins.LockBit.ta.AK

- Wins.BlackCat.ta.M

Για μια πιο λεπτομερή ανάλυση της συγκριτικής μελέτης σχετικά με τις επιθέσεις ransomware σε Linux και Windows, οι ενδιαφερόμενοι μπορούν να επισκεφθούν το Blog της Check Point Research για τα πλήρη ευρήματα της έρευνας.